Odzyskiwanie plików zainfekowanych wirusem

Przeczytajcie jak odzyskać pliki usunięte w wyniku ataku wirusa, przy użyciu wbudowanych rozwiązań Windows lub programów innych firm. Jak odzyskać pliki zaszyfrowane przez wirusa.

Wasz komputer został zaatakowany przez wirusa? Czy chcecie odzyskać pliki usunięte w wyniku złośliwego ataku? W tym artykule postaramy się wyjaśnić standardowe sposoby naprawy awarii i różne opcje odzyskiwania usuniętych plików.

- Złośliwa reakcja wirusów

- W jaki sposób wirus infekuje urządzenia komputerowe użytkowników i usuwa dane

- Odzyskiwanie plików usuniętych przez atak wirusów za pomocą wbudowanych rozwiązań systemu operacyjnego «Windows»

- Odzyskanie zaszyfrowanych plików po wystawieniu na działanie wirusa szyfrującego

- Odzyskiwanie utraconych plików po ataku wirusa za pomocą oprogramowania innych firm

- Kiedy konieczne jest pozbyć się wirusa

- Podsumowanie

- Pytania i odpowiedzi

- Komentarze

Zakażenie urządzenia komputerowego użytkownika wirusem może prowadzić do niepożądanych konsekwencji, z których najczęstszą jest usuwanie plików użytkownika. Sposób odzyskiwania plików po ekspozycji na wirusy zostanie omówiony w dalszej części artykułu.

🔙 Odzyskiwanie danych po poleceniu Clean w Diskpart (HDD, SSD, karta pamięci, pamięć USB flash) 🔙

Złośliwa reakcja wirusów

Większość użytkowników komputerów słyszała i wiele z nich bezpośrednio odczuwało konsekwencje negatywnego wpływu wirusów komputerowych, ich wpływu na pliki użytkownika i ogólną wydajność komputera osobistego jako całości. Celowe usuwanie lub uszkadzanie plików użytkownika, blokowanie dostępu do poszczególnych elementów systemu operacyjnego lub komputera, selektywne szyfrowanie plików i zmiana ich struktury, wycieranie lub usuwanie tablic partycji, przekazywanie kontroli nad komputerem osobistym osobom atakującym, wykorzystywanie komputera użytkownikiem do zdalnego hakowania lub innych szkodliwych działań, kradzież danych osobowych, wysyłanie spamu itp. – tylko część wszystkich czynności, które mogą prowadzić do zakażenia urządzenia komputerowego wirusem.

Nowoczesne programy antywirusowe nauczyły się rozpoznawać i na czas walczyć, izolować i niszczyć złośliwe wirusy oraz chronić urządzenia komputerowe przed zakażeniem. Jednakże wirusy komputerowe rozwijają się w szybkim tempie i wdrażają różne algorytmy złośliwego dostępu i metody zdalnej kontroli. Bardzo częstym rezultatem ich wysiłków jest częściowe lub całkowite usunięcie plików użytkownika, co jest szczególnie krytyczne, gdy pliki te są przechowywane w jednej kopii i nie mają kopii zapasowych.

Tworzenie kopii zapasowych plików użytkowników jest dobrym elementem ochrony danych przed nieoczekiwaną i nieodwracalną utratą danych z powodu wirusów. Wykonywanie regularnych kopii ważnych plików pomoże użytkownikom chronić się przed wieloma rodzajami strat spowodowanych wirusami i innymi przyczynami, takimi jak uszkodzenie pamięci.

Innym razem, ilość danych, które użytkownicy używają, a co najważniejsze, chcą zapisać, stale rośnie. I wymaga wielu urządzeń pamięci masowej, co wiąże się ze znacznymi dodatkowymi kosztami. Dlatego wielu użytkowników woli przechowywać kopie zapasowe na jednym urządzeniu. W rezultacie, zakażenie urządzenia wirusem może doprowadzić do uszkodzenia lub całkowitej utraty nie tylko oryginalnych plików, ale także zapisanych kopii. Dlatego też kwestia odzyskiwania utraconych danych po ataku wirusa ma ogromne znaczenie dla użytkowników, zwłaszcza jako reakcja na całkowitą utratę.

| Rodzaj wirusa | Opis | Przykład wpływu |

|---|---|---|

| Trojan | Podszywa się pod legalne oprogramowanie, daje dostęp atakującym. | Kradzież danych, zdalna kontrola komputera. |

| Robak | Samodzielnie rozprzestrzenia się w sieci, infekując inne urządzenia. | Spowolnienie systemu, przeciążenie sieci. |

| Ransomware | Szyfruje pliki i żąda okupu za ich odszyfrowanie. | Blokada dostępu do danych użytkownika. |

| Spyware | Cicho zbiera dane o użytkowniku. | Kradzież haseł i danych osobowych. |

| Adware | Wyświetla niechciane reklamy, przekierowuje przeglądarkę. | Spowolnienie systemu, pojawianie się reklam. |

| Backdoor | Tworzy ukryty dostęp do systemu. | Zdalne sterowanie urządzeniem bez wiedzy użytkownika. |

| Wirus plikowy | Infekuje pliki wykonywalne. | Uszkodzenie plików i aplikacji. |

W jaki sposób wirus infekuje urządzenia komputerowe użytkowników i usuwa dane

Wirus komputerowy jest rodzajem samodzielnego złośliwego kodu wykonywalnego programu, który może, wykorzystując wykryte luki systemowe, przeniknąć do kodu innych programów i ukrytych sektorów kontroli systemu, tworzyć jego kopie i rozpowszechniać je na różnych kanałach komunikacji w celu wywołania nowej infekcji. Wirus lub jego nośnik może być pojedynczym spójnym programem zawierającym kod maszynowy lub różne informacje, z automatycznie wykonywanymi poleceniami dołączonymi do niego w celu aktywacji procesu infekcji.

Jednym z głównych zadań wirusów jest ich maksymalna dystrybucja, aby dalej osiągać cel twórcy – twórcy wirusa. Zasadniczo, wirusy rozwijają się z kilku powodów:

- Tak jak żart bez negatywnych lub destrukcyjnych celów.

- Utworzony jako narzędzie do pomszczenia cierpienia lub żalu.

- Wirusy jako sposób na wzbogacenie lub kradzież poufnych danych innych osób w celu ich późniejszej odsprzedaży lub nielegalnego pozyskania funduszy.

Skoro wirusy są tworzone w różnych celach, szkody na komputerach użytkowników są bardzo zróżnicowane. Niektóre z wirusów, które zostały pomyślane jako żart, mogą spowodować natychmiastowe i nieoczekiwane pojawienie się wyskakującego obrazu, filmu lub strony internetowej, powodując pewne niedogodności dla komputera, ale bez powodowania uszkodzeń lub utraty danych. Przeciwnie, inne, mające na celu spowodowanie szkód lub obrażeń, są w rzeczywistości przeznaczone do kradzieży lub usuwania ważnych plików użytkownika. Często działaniom takich wirusów towarzyszy naruszenie operatywności kompleksów programowo-sprzętowych, powodujące w konsekwencji usunięcie poszczególnych plików lub całego systemu operacyjnego, naruszenie porządku struktury lokowania danych, częściowe lub całkowite zablokowanie pracy użytkowników, zwiększenie liczby błędów systemowych, znaczne zużycie zasobów systemowych itp.

Głównymi kanałami dystrybucji wirusów i późniejszej infekcji urządzeń komputerowych użytkowników są międzynarodowa sieć informacyjna “Internet”, sieci lokalne i nośniki wymienne. Początkowo główna objętość rozprzestrzeniania się wirusa znajdowała się na nośniku wymiennym, gdy użycie dysku zawierającego wirusa mogło doprowadzić do zakażenia wielu urządzeń komputerowych. Ale teraz dominującą metodą jest infekcja sieciowa, taka jak aktywacja linków z niewiarygodnych lub podejrzanych stron, wiadomości e-mail, itp. Istnieje wiele różnych działań stanowiących zagrożenie, które mogą pozwolić wirusowi komputerowemu na zainfekowanie systemu operacyjnego urządzenia komputerowego:

- Korzystanie z nieznanego oprogramowania z wątpliwych źródeł.

- Połączenie z komputerem osobistym lub innym urządzeniem użytkownika, urządzeniem do przechowywania danych (pamięć USB flash, karta pamięci, dysk zewnętrzny itp.) bez konieczności sprawdzania przez program antywirusowy.

- Odwiedzanie stron internetowych, które zostały zauważone pod kątem anormalnej aktywności lub zawierają wirusy.

- Automatyczne lub przypadkowe pobieranie plików sieciowych z anonimowych źródeł lub nie przetestowanych stron.

W rzeczywistości wirus może wejść do komputera osobistego za pomocą różnych metod, których zakres codziennie się rozszerza i poprawia. Z tego powodu ważnym czynnikiem odstraszającym, który może zapobiec złośliwym infekcjom, jest obowiązkowe korzystanie z zaufanego oprogramowania antywirusowego, zwłaszcza po zakupie nowego komputera lub planowanej reinstalacji systemu operacyjnego.

Zasada działania wirusa, teoretycznie, ma jeden podobny algorytm. Przyłączony do nośników danych, czy to napędu, czy informacji przesyłanych przez sieć, wirus przedostaje się do urządzenia komputerowego i powoduje jego zarażenie. Po pomyślnym wdrożeniu wirus może pozostawać w stanie hibernacji do momentu rozpoczęcia procesu w określonych okolicznościach. W ten sposób wirus pozostaje niewidoczny dla użytkownika, a komputer nie wykazuje żadnych oznak infekcji. Po osiągnięciu warunków aktywacji, wirus rozpoczyna proces infekcji urządzenia, wpływając na pliki systemowe i użytkownika oraz komputery tworzące jedną sieć. W rezultacie, złośliwe działanie wirusa często prowadzi do uszkodzenia systemu operacyjnego i systemu plików, zmiany nazw plików i całkowitego wymazania danych, powodując tym samym znaczne szkody.

Podsumowując, staje się jasne, że wirus komputerowy może stwarzać poważne problemy dla wydajności komputera i jego usług systemowych oraz prowadzić do utraty ważnych informacji, co może prowadzić do dodatkowych kosztów finansowych. Dlatego odzyskanie plików usuniętych w wyniku ataku złośliwego wirusa staje się ważnym zadaniem, które wymaga szczególnej uwagi.

💽 Odzyskiwanie danych po usunięciu lub utworzeniu nowych partycji 💽

Odzyskiwanie plików usuniętych przez atak wirusów za pomocą wbudowanych rozwiązań systemu operacyjnego «Windows»

System operacyjny posiada kilka wbudowanych narzędzi do tworzenia kopii zapasowych, które zapisują pliki użytkownika zgodnie z określonymi parametrami. System operacyjny Windows nie może bezpośrednio skanować systemu w poszukiwaniu usuniętych lub skasowanych plików i przywracać ich. Jednak możliwości jego wbudowanych narzędzi pozwalają mu na wykonanie kopii zapasowej wybranej listy plików i folderów oraz pokazanie ich użytkownikowi na jego życzenie w przypadku nieoczekiwanej utraty oryginału. W systemie dostępnych jest kilka metod, po wypróbowaniu każdej z nich, użytkownicy mają dużą szansę na odnalezienie, a następnie zwrócenie do pełnego wykorzystania, kopii zamiast utraconych plików. Warunkiem wstępnym korzystania z narzędzi do tworzenia kopii zapasowych jest ich wstępna konfiguracja i uruchomienie w systemie operacyjnym «Windows».

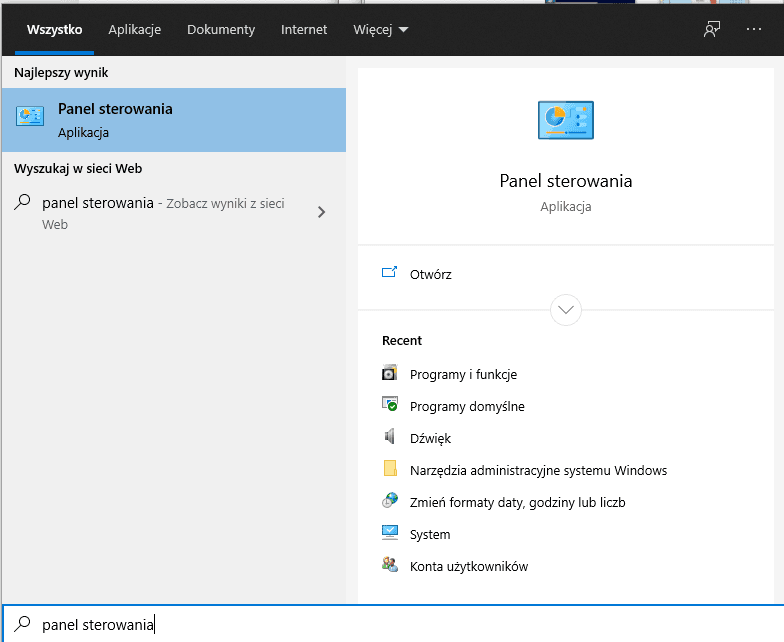

Metoda 1. Odzyskiwanie z kopii zapasowej

Jeżeli ustawienia dotyczące zapisywania kopii zapasowej w systemie operacyjnym “Windows” zostały wcześniej aktywowane przez użytkownika, można przywrócić zapisane w nim dane za pomocą wbudowanego narzędzia systemowego.

Istnieją różne sposoby na dotarcie do narzędzia do odzyskiwania danych z kopii zapasowej. Na przykład, kliknijcie przycisk “Start” znajdujący się na “Pasku zadań” w lewym dolnym rogu pulpitu i otwórz główne menu użytkownika “Windows”. Na liście zainstalowanych aplikacji za pomocą suwaka przewijania znajdźcie “Office -Windows”. Otwórzcie podmenu i wybierzcie “Panel sterowania” z listy zainstalowanych aplikacji..

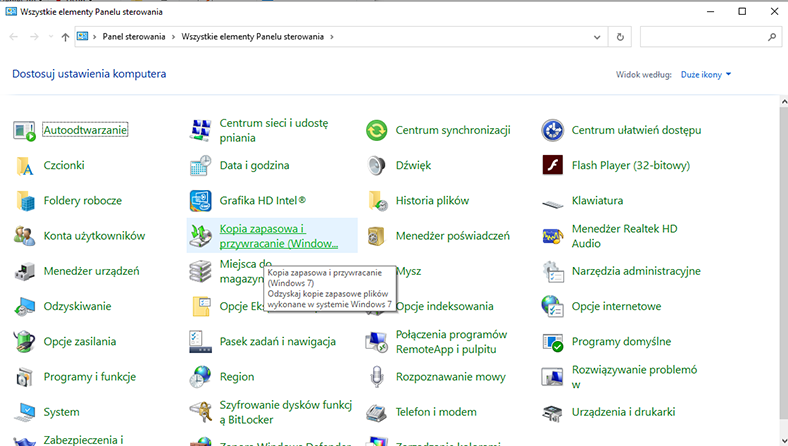

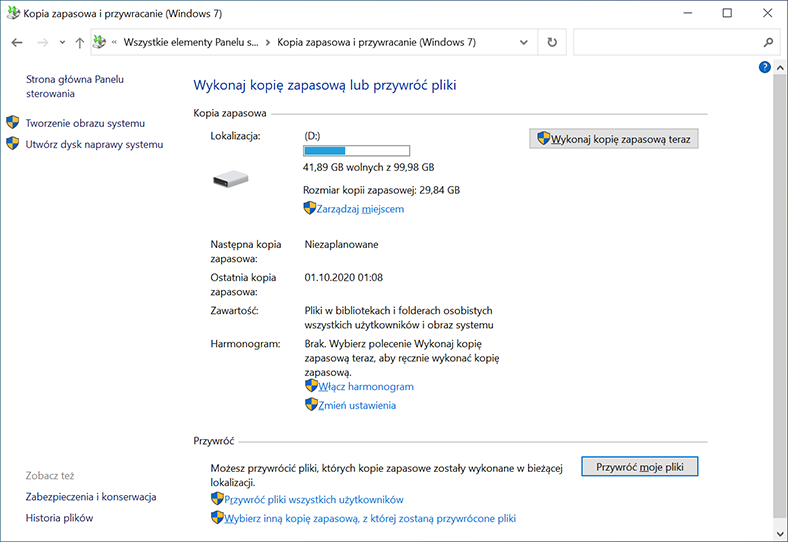

Na liście wszystkich elementów centrali wybierzcie “Kopia zapasowa i odzyskiwanie (Windows 7)».

W nowym otwartym oknie użyjcie paska przewijania, aby przesunąć suwak na dół okna, a w polu “Odzyskiwanie” kliknijcie na “Odzyskaj moje pliki”.

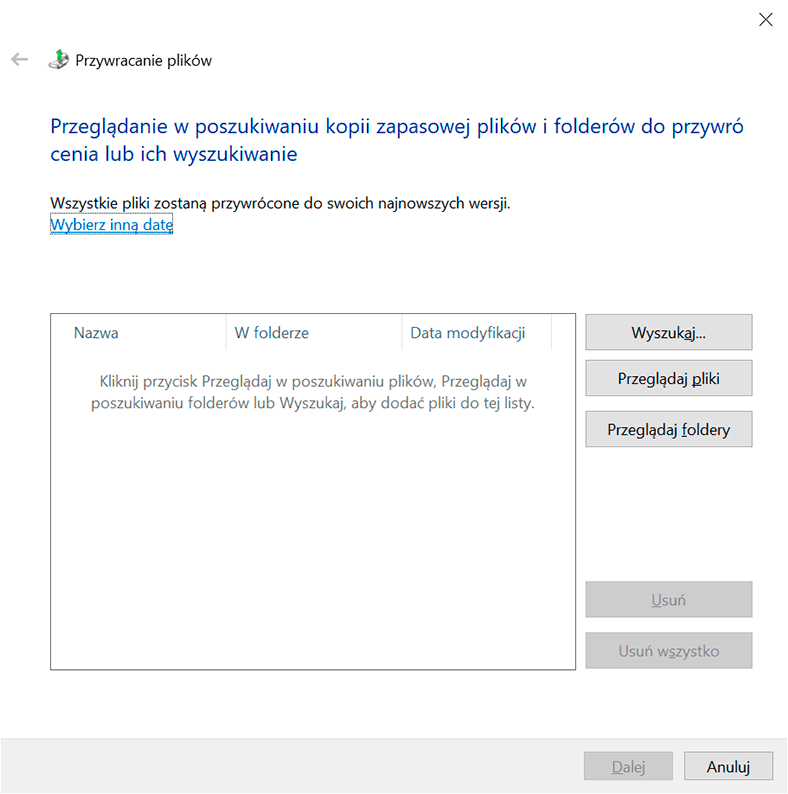

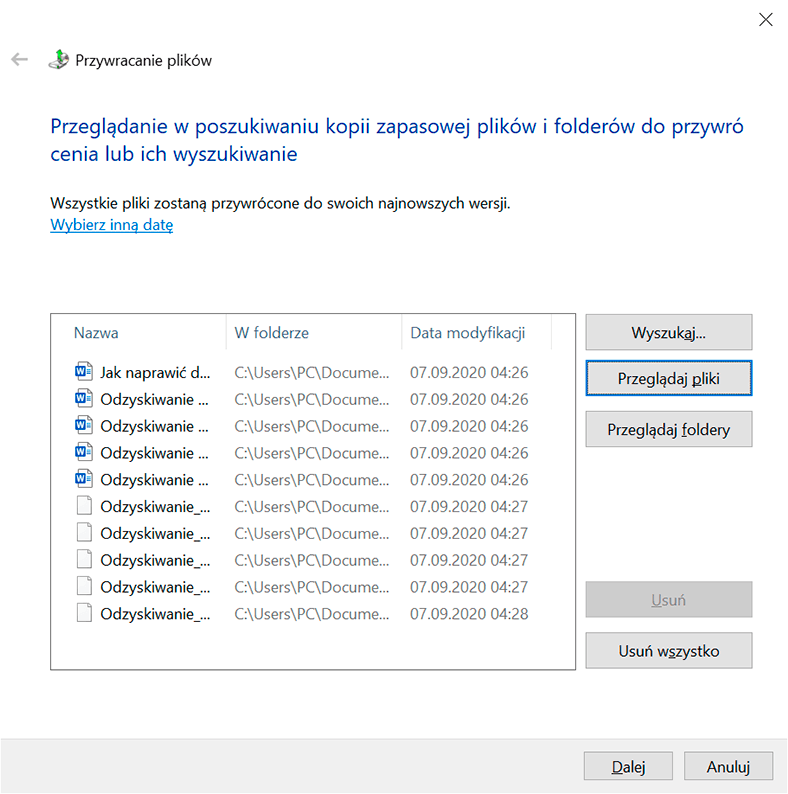

Zostanie uruchomione wbudowane narzędzie systemowe do przywracania plików z kopii zapasowej. W nowym oknie kliknijcie “Wyszukiwanie”, “Przeglądanie plików” lub “Przeglądanie folderów” i dodajcie szukane pliki z odpowiedniego archiwum do listy odzyskiwania.

Kliknijcie przycisk “Dalej”, aby przejść do następnego okna ustawień.

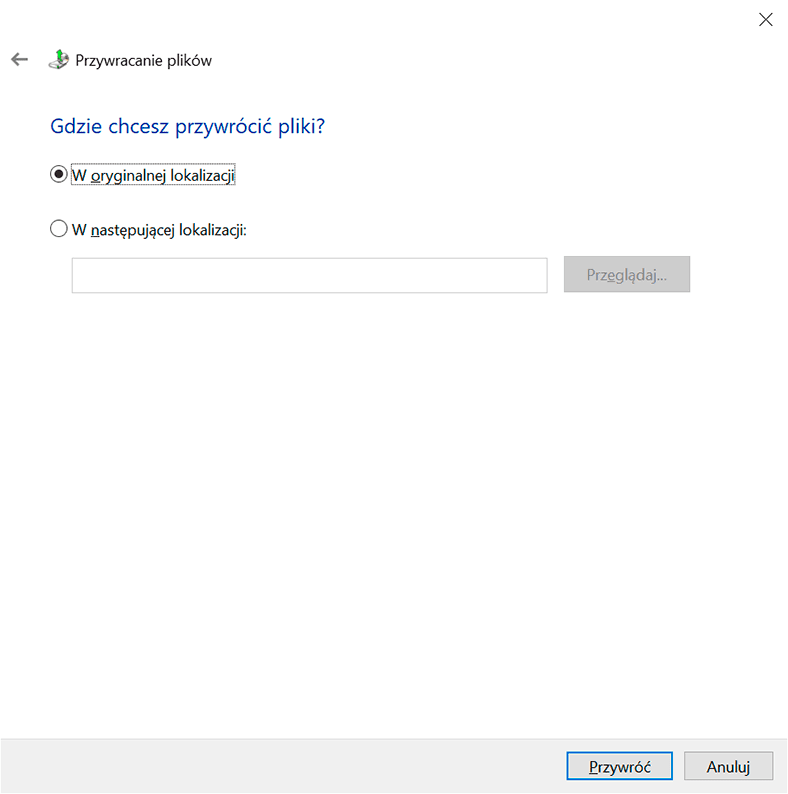

Wybierzcie miejsce, w którym chcecie przywrócić zaznaczone pliki, określając nowe lub pozostawiając poprzednie oryginalne miejsce bez zmian i naciśnijcie przycisk “Przywróć”, aby wykonać proces.

Po jego zakończeniu wszystkie zaznaczone pliki i foldery zostaną przywrócone zgodnie z określonymi parametrami.

Metoda 2. Odzyskiwanie poprzedniej wersji

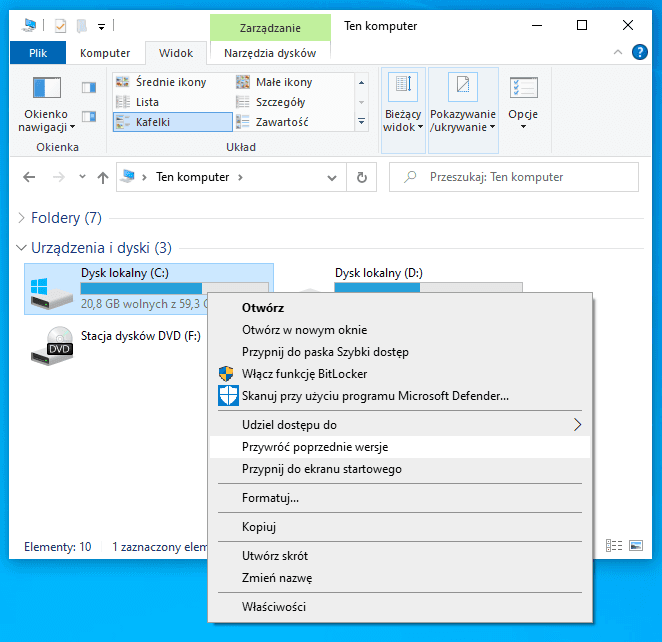

Ta metoda odzyskiwania plików jest dość prosta i może być stosowana do jednego pliku lub folderu, lub do dysku logicznego jako całości. Aby go uruchomić, należy użyć eksploratora plików “Windows”. Otwórzcie eksploratora w dowolny wygodny sposób, na przykład klikając na ikonę “Panel zadań” jako folder “Ten komputer”.

Wybierzcie żądaną sekcję, folder lub plik w otwartym oknie eksploratora i kliknijcie na niego prawym przyciskiem myszy. Z wyskakującego menu kontekstowego, na liście dostępnych akcji, kliknijcie “Przywróć poprzednie wersje”.

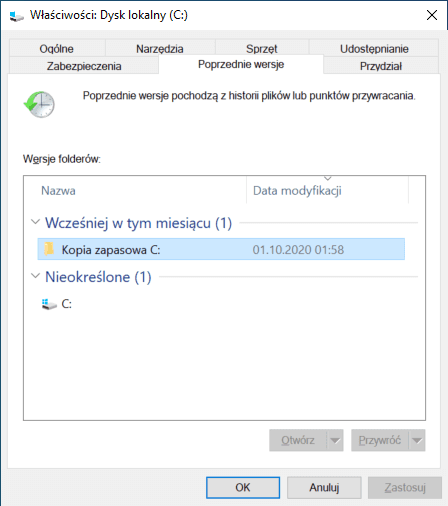

W oknie właściwości, w zakładce “Poprzednie wersje”, zobaczycie wszystkie wczesne zapisy, które zostały wykonane przez system automatycznie na podstawie określonych parametrów kopii zapasowej. Wybierzcie żądaną opcję i przywróćcie dane, których szukacie.

Trzeba pamiętać, że metoda ta przywraca poprzednią wersję danych i całkowicie zastępuje obecną wersję na komputerze użytkownika. A użytkownicy nie będą mogli anulować wymiany danych z powrotem. Dlatego należy stosować tę metodę odzyskiwania w sposób odpowiedzialny.

Metoda 1. Odzyskiwanie z “Historii plików”

“Historia plików” to zorganizowana funkcja zapisu poprzednich wersji dokumentów i innych plików użytkownika w systemie operacyjnym “Windows”, która pozwala na przywrócenie danych we wczesnej wersji po przypadkowej zmianie, uszkodzeniu, usunięciu lub złośliwym działaniu wirusa szyfrującego.

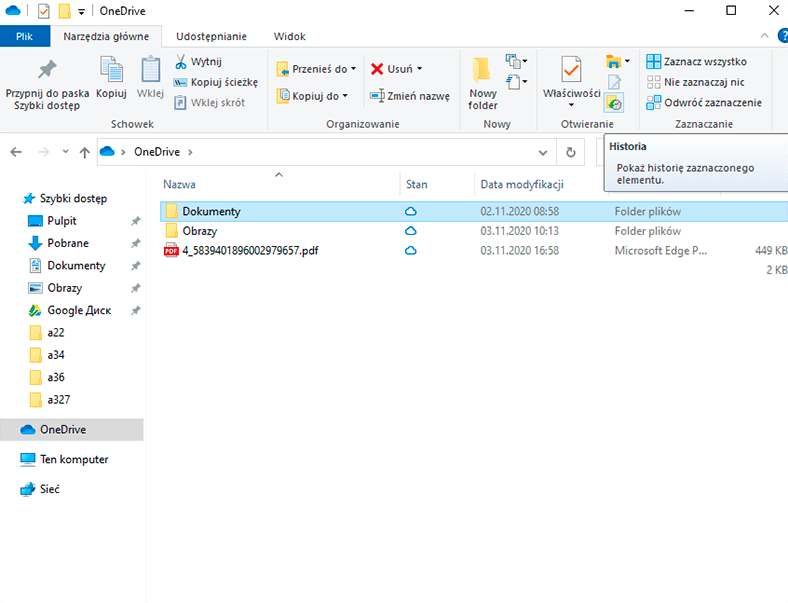

Domyślnie, “Historia plików” w “Windows” regularnie zapisuje zarchiwizowane wersje wszystkich plików w folderach zdefiniowanych przez użytkownika, jak również pliki z pamięci masowej w chmurze “OneDrive”, dostępne offline na komputerze i przechowuje ich poprzednie kopie na czas nieokreślony. Użytkownicy mogą zwracać różne wersje plików, które mogą być przeglądane i przywracane za pomocą przycisków nawigacji po osi czasu.

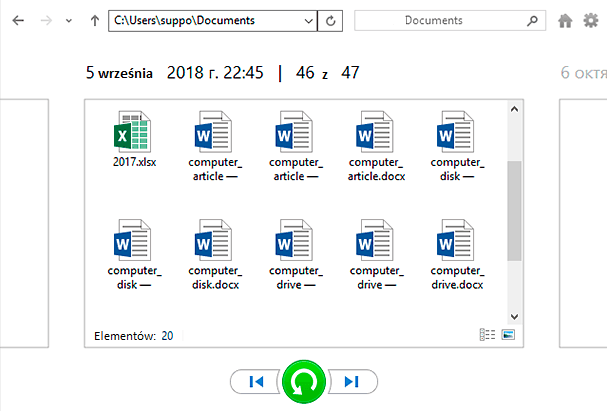

Otwórzcie narzędzie “Historia plików” na różne sposoby: poprzez pasek wyszukiwania, poprzez “Opcje” lub “Panel sterowania”. Jednak najłatwiejszy sposób dostępu do historii plików danego folderu lub partycji to “Windows”. Otwórzcie eksplorator i przejdźcie do żądanego folderu. W zakładce “Głowna” na wstążce menu eksploratora w sekcji “Otwórz”, kliknijcie przycisk “Dziennik”, który jest przedstawiony jako folder zegarowy.

Otworzy się okno “Historia plików” konkretnego folderu, w którym będzie prezentowanych wiele tymczasowych kopii zapasowych plików zapisanych w różnym czasie. Wybierzcie żądaną kopię pliku lub wybierzcie wszystkie dokumenty i przywróćcie je, klikając okrągły zielony przycisk z białą strzałką w środku, umieszczony pomiędzy przyciskami do przełączania pomiędzy różnymi wersjami kopii zapasowych.

Wszystkie wybrane pliki zostaną natychmiast przywrócone i będą dostępne dla użytkowników do dalszego wykorzystania.

Odzyskanie zaszyfrowanych plików po wystawieniu na działanie wirusa szyfrującego

Specyficzny rodzaj oszustwa internetowego, który stał się ostatnio powszechny, jest bezpośrednio związany z szyfrowaniem plików użytkowników przez różne złośliwe oprogramowanie, a następnie żądanie okupu w celu usunięcia ograniczenia i pełnego wykorzystania zainfekowanych plików lub systemu operacyjnego jako całości. Ten rodzaj zagrożenia wirusowego jest spowodowany przez złośliwe programy należące do kategorii Ransomware.

Ograniczenie stosowane w systemie może zmieniać się w czasie, mieć różne dodatkowe warunki i może być realizowane na różne sposoby.

Na podstawie ograniczenia zastosowanego wizualnie do systemu, możemy rozpoznać dwa rodzaje złośliwej aktywności:

- Wyłącznie blokowanie systemu operacyjnego z obowiązkowym wyświetlaniem strony z okupem na pulpicie i wymogiem zapłaty okupu w celu odblokowania dostępu do komputera.

- Szyfrowanie większości danych użytkownika bez uszkadzania plików systemowych, aby system działał, z żądaniem okupu za odszyfrowanie plików.

Ogólne warunki tego oszustwa są:

- Zmuszanie użytkowników do zapłacenia okupu za usunięcie blokady systemowej na ich komputerze lub zaszyfrowanie plików;

- Złośliwe efekty mogą być realizowane na różnych urządzeniach (komputery osobiste, laptopy, tablety, inteligentne zegarki, inteligentne telewizory, smartfony);

- Urządzenia znajdujące się pod różnymi systemami operacyjnymi mogą zostać uszkodzone (“Windows”, “Linux”, “OS X”).

Istnieje wiele rodzajów wirusów wymuszających i nie ma jednej wspólnej, zawsze działającej metodologii odzyskiwania danych użytkownika. Wszystkie wirusy należą do różnych rodzin, połączonych pewnymi cechami, które można zidentyfikować poprzez próbę przywrócenia plików i przywrócenia systemu.

Ogólny uniwersalny algorytm eliminowania skutków zakażenia wirusem może być połączony w następujących krokach:

- Żądanie wykupienia lub ominięcia wymuszonej blokady ekranu;

- Odzyskanie dostępu do systemu operacyjnego lub odszyfrowanie plików uszkodzonych przez wirusa;

- Oczyszczenie systemu i usunięcie źródła zakażenia wirusem.

Niektóre rodzaje nowoczesnych programów antywirusowych mogą łączyć w sobie kombinację blokady systemu i szyfrowania danych użytkownika. Dlatego konieczne jest ominięcie blokady ekranu pulpitu komputera, przed rozpoczęciem odzyskiwania zaszyfrowanych plików, dla których należy uruchomić system operacyjny w trybie bezpiecznym przed rozpoczęciem odzyskiwania. Pomoże to zapobiec uruchomieniu przez wirusa mechanizmów bezpieczeństwa mających na celu usunięcie danych użytkownika po pewnym czasie.

Trzeba zapisać pliki na zewnętrznym urządzeniu pamięci masowej natychmiast po ich odzyskaniu i wyczyścić system, usuwając wirusa za pomocą oprogramowania antywirusowego. Ponadto, uzasadnione jest ponowne sformatowanie dysku, na którym znajdował się wirus. W niektórych przypadkach konieczne będzie ponowne zainstalowanie systemu operacyjnego, ponieważ wirus może uszkodzić poszczególne pliki systemowe lub wpisy rejestrów, co może spowodować dalsze nieprawidłowe działanie systemu operacyjnego.

Najlepszym sposobem zwalczania tego typu wymuszeń wirusowych jest tworzenie kopii zapasowych ważnych danych użytkowników często i regularnie, a także zapobieganie infekcjom urządzeń komputera osobistego poprzez utrzymywanie systemu antywirusowego i bazy danych zagrożeń wirusowych w aktualnym stanie pracy.

Jeżeli system został już zainfekowany, możliwe jest odszyfrowanie danych użytkownika po złośliwym kontakcie z wirusem za pomocą specjalnego narzędzia, które spróbuje zidentyfikować rodzinę, do której należy wirus, a w przypadku powodzenia, dostarczy użytkownikowi plik do odszyfrowania zainfekowanych danych.

W międzynarodowej sieći informacyjnej “Internet” można skorzystać z bezpłatnej usługi internetowej, która pozwala na umieszczenie na serwerze usługowym zainfekowanego, zaszyfrowanego pliku lub pliku wyświetlającego żądanie okupu i płatności, w celu późniejszej identyfikacji nazwy rodziny programu do wymuszania wirusów, a w niektórych przypadkach pomoże użytkownikom rozszyfrować zainfekowane pliki zidentyfikowanej rodziny wirusów.

Jedną z takich usług, która zawiera informacje o ponad sześciuset wymuszeniach i której lista jest stale aktualizowana, jest “Ransomware ID”. Poprzez wgranie zaszyfrowanego pliku lub pliku powiadomienia o płatności na stronę internetową serwisu, serwis porówna pobrane szablony danych z bazą wirusów szyfrujących. A przy identyfikacji rodziny złośliwych programów zapewni łączność z działaniami krok po kroku w celu skutecznego odszyfrowania plików.

Niniejsza usługa nie jest jedyna, a w sieci “Internet” można znaleźć inne opcje, korzystając z wyszukiwania na specjalnych forach i stronach tematycznych. Więcej informacji o wirusach szyfrujących, metodach ich działania i metodach odzyskiwania zaszyfrowanych plików można znaleźć we wstępnym przeglądzie wideo: “Czy potrzebujecie dekodera Ransomware? Czy wirus Petya zaszyfrował te pliki? Jak odzyskać zaszyfrowane pliki”.

Odzyskiwanie utraconych plików po ataku wirusa za pomocą oprogramowania innych firm

Podczas gdy system operacyjny “Windows” posiada wewnętrzne narzędzia do odzyskiwania danych użytkownika, ich możliwości są często niewystarczające. Głównym powodem jest to, że opisane metody mają pewne poważne ograniczenia i są użyteczne tylko w przypadku wyszukiwania i odzyskiwania plików pod pewnymi warunkami (na przykład, funkcja tworzenia kopii zapasowych i odzyskiwania powinna być włączona).

Więc gdy pliki zostały uszkodzone lub usunięte w wyniku ataku wirusa, użytkownicy muszą mieć skuteczne narzędzie, które pomoże im odzyskać utracone dane. Do takich narzędzi zalicza się oprogramowanie do odzyskiwania danych firm trzecich.

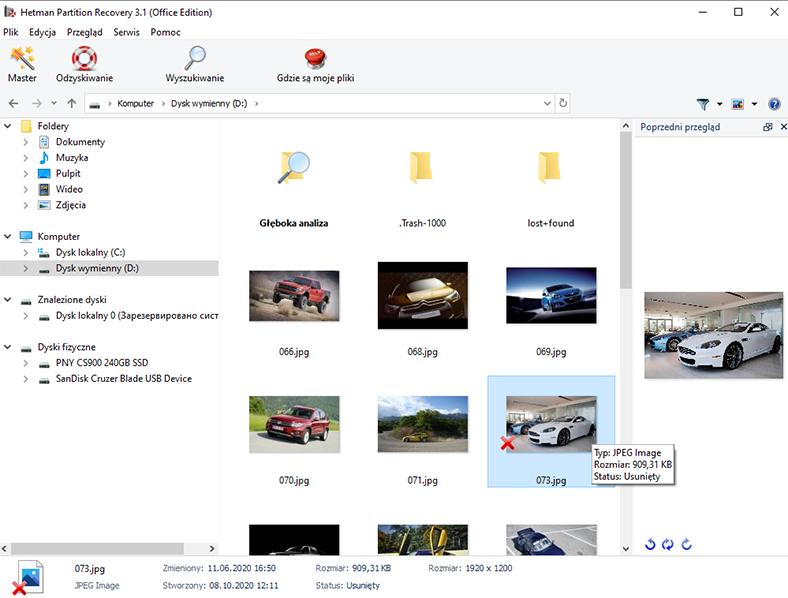

Pomimo obfitości różnych programów, szeroko reprezentowanych w międzynarodowej sieci informacyjnej “Internet” i zróżnicowanej funkcjonalności, należy zwrócić uwagę na zasłużonego lidera w dziedzinie odzyskiwania danych – program «Hetman Partition Recovery» od firmy «Hetman Software».

Program został zaprojektowany do odzyskiwania danych z dysków twardych, dysków zewnętrznych i wszelkich innych urządzeń pamięci masowej. Łączy w sobie zestaw zaawansowanych algorytmów, które pozwalają analizować i wyszukiwać usunięte informacje w celu ich późniejszego odzyskania, zwracać dane po awarii systemu i różnych błędów systemowych, odczytywać informacje z uszkodzonych, nieczytelnych, niedziałających dysków, a następnie zapewniać dostęp do utraconych lub niedostępnych plików. “Hetman Partition Recovery” obsługuje pełną gamę systemów plików używanych w systemie operacyjnym “Windows” i koryguje wszelkie błędy w strukturze logicznej dysku twardego, aby bezpiecznie zwrócić utracone treści.

Inną zaletą programu jest możliwość odzyskania informacji, które zostały uszkodzone, uszkodzone lub zablokowane przez ataki wirusów. Dzięki zestawowi innowacyjnych algorytmów możliwy jest zwrot plików po wystąpieniu złośliwych wirusów, które prowadzą do zniszczenia danych użytkownika lub braku dostępu do nich.

Pobierzcie plik instalacyjny programu “Hetman Partition Recovery” z oficjalnej strony firmy “Hetman Software” i uruchomcie jego wykonanie. Kreator instalacji oprogramowania krok po kroku, po skonfigurowaniu indywidualnych ustawień, takich jak określenie ścieżki instalacji lub utworzenie skrótu do pulpitu, pozwoli na szybkie i skuteczne zainstalowanie oprogramowania na komputerze osobistym użytkownika w celu dalszego użytkowania.

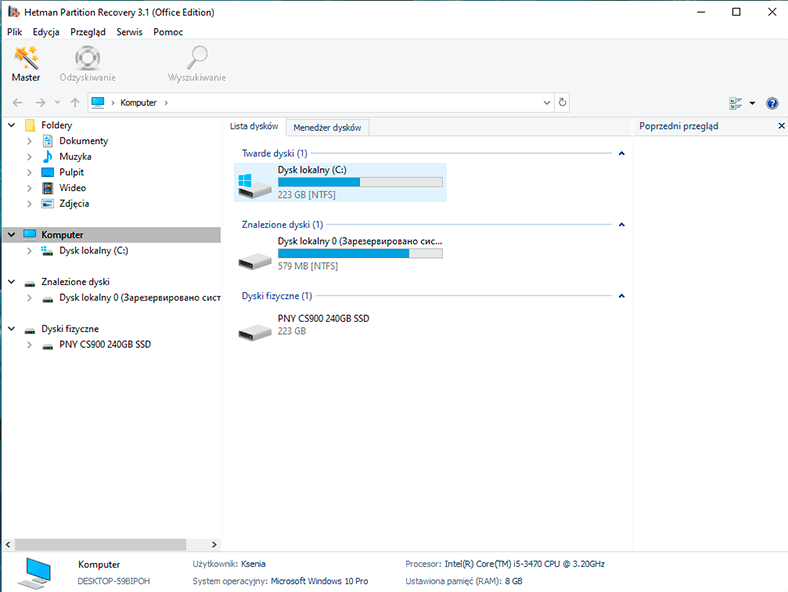

Po zakończeniu instalacji, otwórzcie zainstalowany program. Wbudowane narzędzia programu przeprowadzą wstępną analizę systemu i wyświetlą wszystkie urządzenia pamięci masowej podłączone do komputera.

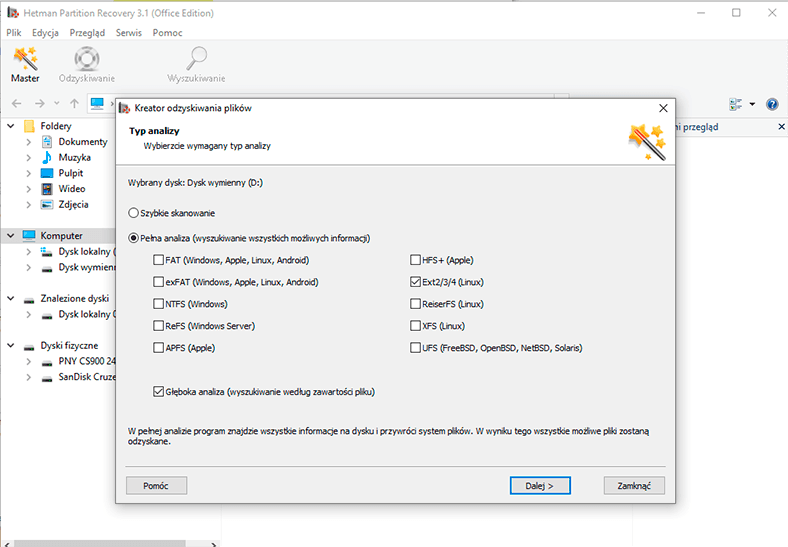

Wybierzcie partycję dysku twardego lub całkowicie fizyczny dysk, klikając dwukrotnie jej ikonę w oknie programu. Program aktywuje uruchomienie kreatora odzyskiwania plików, który poprosi użytkownika o określenie rodzaju wymaganej w danym momencie analizy systemu. W przypadku utraty pliku w wyniku ataku wirusa należy wybrać opcję pełnej analizy w celu wyszukania i odzyskania wszystkich możliwych informacji na wybranym dysku poprzez ustawienie wskaźnika (kropki) w odpowiedniej komórce “Pełna analiza (wyszukiwanie wszystkich możliwych informacji)”. Po wybraniu analizy kliknijcie “Dalej” i rozpocznijcie proces odzyskiwania.

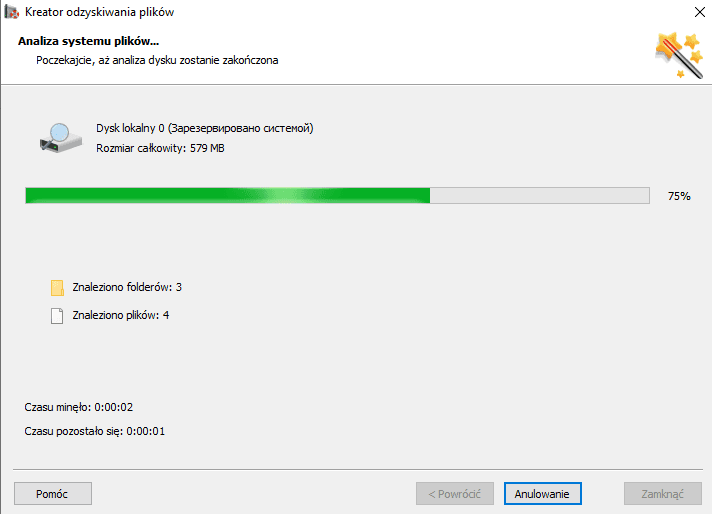

W zależności od wewnętrznej pojemności dysku, stopnia uszkodzenia informacji, systemu plików i wielu innych dodatkowych parametrów, procedura analizy i wyszukiwania usuniętych plików może trwać od kilku minut do kilku godzin. Liniowa skala wykonania powiadomi użytkowników o procentowym stopniu realizacji całego procesu odzyskiwania, a dodatkowo wyświetli przybliżony całkowity czas realizacji.

Po zakończeniu procesu odzyskiwania, cała lista wykrytych plików i folderów zostanie przedstawiona w oknie programu, którego interfejs użytkownika jest jak najbliższy wyglądowi eksploratora plików “Windows” dla wygody użytkowników końcowych. Klikając na każdy plik, użytkownicy będą mogli zobaczyć jego zawartość, która zostanie wyświetlona w oknie podglądu. Po wybraniu niezbędnych plików i umieszczeniu ich w oknie “Lista odzyskiwania” metodą zwykłego przeciągania i upuszczania, należy kliknąć przycisk “Przywróć” znajdujący się na wstążce menu głównego programu i przedstawiony jako linia życia, aby zapisać zaznaczone dane.

” Hetman Partition Recovery”asystent odzyskiwania plików zaproponuje użytkownikom wybór jednego z czterech możliwych sposobów zapisu wybranych elementów: zapisanie ich na dysku twardym lub innym stacjonarnym lub wymiennym nośniku, zapisanie ich na dysku optycznym, przesłanie danych za pomocą “protokołu FTP”. Poprzez określenie kilku dodatkowych niezbędnych parametrów, takich jak ścieżka do zapisywania odzyskanych plików, użytkownicy będą mogli zapisać swoje dane zgodnie z wybranymi warunkami.

Wtedy możecie otworzyć folder z odzyskanymi plikami i sprawdzić ich pełną funkcjonalność.

Kiedy konieczne jest pozbyć się wirusa

Dziś, gdy technologie informacyjne rozwijają się w ogromnym tempie, prawie każdy użytkownik komputera jest świadomy niebezpieczeństwa infekcji wirusowej, znaczenia jej eliminacji i utrzymania systemu na odpowiednim poziomie bezpieczeństwa. Istnieją jednak pewne niuanse w czasie potrzebnym do oczyszczenia systemu ze złośliwych infekcji.

Jeśli system jest dotknięty przez wirusa, zaczyna się on rozmnażać i szkodzić danym użytkownika i systemowi operacyjnemu jako całości, co niekorzystnie wpływa na jego wydajność. Dlatego najlepszym rozwiązaniem jest zapobieganie przedostawaniu się wirusa do systemu i stosowanie programu antywirusowego o silnym poziomie ochrony przed złośliwymi programami.

Inny sposób, jeśli infekcja już wystąpiła, naturalne pragnienie natychmiastowego oczyszczenia systemu operacyjnego z wirusa może mieć negatywne konsekwencje. Program antywirusowy podczas usuwania wirusów może również usunąć niektóre przydatne pliki z komputera użytkownika, zgodnie z zastosowanym algorytmem. W rezultacie może to spowodować dodatkowe szkody i spowodować usunięcie większej ilości plików z komputera użytkownika lub nieodwracalną utratę niektórych danych. Dlatego lepiej jest zakończyć proces odzyskiwania danych przed rozpoczęciem procedury czyszczenia dysku.

Podsumowanie

Powszechne korzystanie z urządzeń komputerowych, ich prostota zastosowania i szeroka funkcjonalność zapewniają im wiodącą pozycję w przetwarzaniu i przechowywaniu różnorodnych informacji. Biorąc pod uwagę dużą popularność urządzeń komputerowych, wraz z rozwojem komputerowej sieci informacyjnej “Internet” i obowiązkową konwersją większości rodzajów danych na format cyfrowy, ryzyko narażenia na działanie złośliwych programów mających na celu korumpowanie danych użytkowników lub kradzież ich w celach oszukańczych znacznie wzrasta.

Wirusy rozwijają się codziennie, liczba wirusów rośnie w ogromnym tempie i powoduje znaczne szkody dla użytkowników i ich danych. Zastosowanie potężnych, zaawansowanych programów antywirusowych znacznie zmniejsza ewentualne ryzyko infekcji urządzeń komputerowych, jednak ze względu na szeroki zakres wyszukiwania luk systemowych wykorzystywanych przez algorytmy antywirusowe, nie daje pełnej gwarancji bezpieczeństwa danych. W rezultacie informacje o użytkowniku mogą zostać uszkodzone lub całkowicie utracone.

System operacyjny “Windows” posiada wbudowane narzędzia do tworzenia kopii zapasowych i odzyskiwania danych, które w większości przypadków pomogą użytkownikom odzyskać utracone dane.

W niektórych przypadkach, “Windows”narzędzia bezpieczeństwa systemu nie wystarczą. Dlatego też ważne jest posiadanie profesjonalnego oprogramowania do odzyskiwania plików “Hetman Partition Recovery”, które może odzyskać wszelkie informacje o użytkowniku utracone z powodu infekcji wirusowej i innych różnych przyczyn.

Jeśli macie jakieś pytania dotyczące odzyskiwania plików zainfekowanych wirusem, lub jeśli macie swoje własne doświadczenie i jesteście gotówe nimi podzielić, zostawcie swoje komentarze do naszego artykułu, a my na pewno na nie odpowiemy.

Witam,

Niestety, jeśli Twoje pliki zostały zaszyfrowane przez DjVu Ransomware, odszyfrowanie plików może być sporym wyzwaniem. DjVu Ransomware używa silnego szyfrowania do ochrony danych, a odszyfrowanie plików może wymagać specjalnego narzędzia deszyfrującego lub

klucza, który jest dostępny tylko dla atakującego.

Istnieje kilka sposobów, które możesz spróbować odzyskać pliki, ale nie gwarantują one całkowitego sukcesu. Poniżej przedstawiamy kilka z nich:

Przywracanie plików z kopii zapasowej: jeśli regularnie tworzyłeś kopie zapasowe danych, możesz spróbować przywrócić pliki z kopii zapasowej.

Użyj narzędzia deszyfrującego: Niektóre firmy antywirusowe mogą dostarczyć narzędzia do odszyfrowania danych zaszyfrowanych przez DjVu Ransomware. Spróbuj odwiedzić strony internetowe głównych firm antywirusowych i sprawdź, czy dostępne jest narzędzie do odszyfrowania twojego typu szyfrowania.

Skontaktuj się z cyberpolicją: Jeśli jesteś ofiarą ataku na swój komputer, możesz spróbować skontaktować się z lokalnymi organami ścigania lub cyberpolicją. Mogą one być w stanie zapewnić pomoc w odzyskiwaniu plików.

Spróbuj narzędzi do odzyskiwania danych: Istnieją narzędzia, takie jak Recuva, które mogą pomóc w odzyskaniu usuniętych plików. Ponieważ jednak Twoje pliki zostały zaszyfrowane, szanse na ich odzyskanie za pomocą takich narzędzi są bardzo niskie.

Niezależnie od tego, którą metodę wybierzesz, nie zaleca się płacenia okupu, ponieważ nie gwarantuje to, że otrzymasz klucz deszyfrujący. Ponadto płacąc okup możesz wspierać atakujących, a oni mogą wykorzystać otrzymane pieniądze do popełnienia innych przestępstw.

Tak, istnieje kilka sposobów na uniknięcie infekcji wirusowej plików:

Objawy infekcji wirusowej plików obejmują:

Aby zdiagnozować infekcję wirusową plików, należy skanować system komputerowy za pomocą oprogramowania antywirusowego. Jeśli oprogramowanie wykryje infekcję, należy ją usunąć lub naprawić.