AVG antywirus usunął pliki, jak je przywrócić?

Przeczytajcie jak odzyskać pliki i aplikacje usunięte przez program antywirusowy z kwarantanny. Zobaczmy, jak to zrobić z zewnętrznym oprogramowaniem do odzyskiwania danych lub za pomocą funkcji tworzenia kopii zapasowych, aby odzyskać usunięte pliki.

- Typy złośliwego oprogramowania

- Odzyskiwanie usuniętych plików po działaniach zabezpieczających AVG w zakresie ochrony antywirusowej

- Metoda 1. Wyświetlić ukryte pliki

- Metoda 2. Odzyskać usunięte antywirusem pliki i aplikacje z kwarantanny

- Metoda 3. Przywrócić pliki usunięte przez program antywirusowy za pomocą oprogramowania do odzyskiwania danych innego producenta

- Metoda 4. Użyć funkcji tworzenia kopii zapasowej, aby przywrócić usunięte pliki

- Podsumowanie

- Pytania i odpowiedzi

- Komentarze

Ilość danych umieszczanych przez użytkowników w repozytorium jest ważna i często poufna. I może przyciągnąć uwagę różnych oszustów, którzy starają się ukradkiem wziąć go w posiadanie, użyć do złych celów lub zaangażować się w nielegalną działalność. W tym celu oszuści używają różnych narzędzi, z których głównym jest złośliwe oprogramowanie, które może bezpośrednio lub zdalnie zainfekować urządzenia użytkowników i ukraść ważne dane.

W celu zapobiegania infekcji urządzeń i ewentualnym negatywnym skutkom działania szkodliwych programów, opracowano i aktywnie doskonali się oprogramowanie antywirusowe, aby zapewnić bezpieczne środowisko i chronić urządzenie oraz dane użytkownika. Programy antywirusowe monitorują i wyszukują złośliwe elementy w czasie rzeczywistym, odzwierciedlają ataki wirusów, blokują ukrytą możliwość penetracji złośliwych programów i przenoszą zainfekowane lub podejrzane obiekty do bezpiecznego archiwum w celu ich odizolowania i późniejszego leczenia, lub w razie potrzeby całkowicie je usuwają.

Chochiaż często antywirus może usuwać obiekty, które wywołują uzasadniony strach, ale nie są zainfekowane, co może prowadzić do utraty ważnych dla użytkowników danych i powodować znaczne niedogodności, zwłaszcza jeśli informacje nie miały kopii i były przechowywane w jednej kopii. Ale sytuacja nie jest beznadziejna i dane można odzyskać. W dalszej części artykułu przedstawimy metodę zwrotu danych z kwarantanny programu antywirusowego oraz metody odzyskiwania informacji po ich błędnym usunięciu przez aplikację antywirusową.

🎬 Jak odzyskać plik wideo z oprogramowaniem Windows 10 z kamery, rejestratora, smartfonu, tabletu 🎬

🥇 Najlepsze BEZPŁATNE programy dla zdalnego odzyskiwania danych dla Windows ⚕️

Typy złośliwego oprogramowania

Współczesne typy złośliwego oprogramowania łączą w sobie grupę różnych złośliwych programów mających na celu wykrycie ukrytych luk w systemach i aplikacjach, a następnie infekowanie w celu uzyskania zdalnej kontroli nad urządzeniem, kradzieży lub zniszczenia przechowywanych na nim informacji.

Złośliwy kod złośliwych programów jest stale udoskonalany i uzupełniany o nowe możliwości pokonania mechanizmów bezpieczeństwa urządzeń komputerowych, znalezienia nowych możliwości ukrytego wprowadzenia do systemu i ukrytych szkód.

Złośliwe programy realizują szeroki zakres złośliwych działań, a stopień ich zagrożenia różni się w zależności od celów realizowanych przez napastników. Na przykład, programy mogą powodować pewne trudności z zainfekowanym urządzeniem, takie jak irytujące wyskakujące reklamy lub animowane obrazy. Albo mogą one spowodować poważniejsze konsekwencje związane z niszczeniem danych, awarią sprzętu urządzenia, zakazem korzystania z poszczególnych aplikacji, głównie usług antywirusowych i zabezpieczeń systemowych, lub kontrolowaniem lub całkowitym zablokowaniem urządzenia.

Zaprogramowanie posiada własny, unikalny algorytm wykonania, ale może być klasyfikowane według wielu specyficznych kryteriów, różnych sposobów infekcji urządzeń, opcji wykrywania luk w systemach i aplikacjach. Grupy złośliwego oprogramowania mają następujący podział:

Plikowe:złośliwe oprogramowanie znajduje się w zainfekowanym pliku, używa go do reprodukcji i infekuje system, gdy jest bezpośrednio dostępny.

Rozpuchowe: znajduje się w pierwszym sektorze dysku twardego i uruchamia się, gdy urządzenie komputerowe uruchamia się, przechwytując dostęp do dysku i blokując system lub kontynuując wykonywanie rozruchu poprzez zastosowanie złośliwych ograniczeń lub zmian.

Samoczynne uruchamianie oprogramowanie:Po osiągnięciu określonego stanu, urządzenie komputerowe zostaje automatycznie aktywowane i zainfekowane.

Makrowirusy: Typ złośliwego oprogramowania, które celuje w urządzenia poprzez aplikacje wykorzystujące do działania skrypty makro. Te złośliwe programy wykorzystują głównie luki w produktach “Microsoft Office”.

Technologie tworzenia i dystrybucji złośliwego oprogramowania są stale udoskonalane i uzupełniane o złośliwe funkcje, w zależności od tego, które z nich są najbardziej popularne:

Wirus:Główny generalizujący przedstawiciel złośliwego oprogramowania, który działa jako zbiorowy element samoreplikującego się oprogramowania, które poprzez samokopiowanie złośliwego oprogramowania w sposób niewidoczny wnika do systemu operacyjnego (często jest głównym celem szkód) i różnych zainstalowanych aplikacji, a następnie tworzy jego kopię. Obecnie wirusy są łatwo wykrywane przez aplikacje antywirusowe, więc są one rzadkie i zastępowane przez inne rodzaje zaawansowanego złośliwego oprogramowania.

Robal (“Worm”): Wariant złośliwego programu, który ma funkcję samoreplikacji i wykonuje niezależną dystrybucję i infekcję urządzeń poprzez dostępne sieci komputerowe. Mechanizm dystrybucji robaków polega na wykorzystaniu błędów administracyjnych w oprogramowaniu zainstalowanym w urządzeniu komputerowym lub stworzeniu warunków kumulacyjnych, które skłaniają użytkowników do samodzielnego uruchomienia złośliwego oprogramowania.

Nie są one w stanie zainfekować plików, ale mogą przeniknąć do urządzenia i wyszukać luki w podłączonych sieciach w celu ich dalszego rozpowszechnienia. Robaki wykrywają adresy sieciowe innych urządzeń i wysyłają zainfekowane kopie do wykrytych urządzeń sieciowych. Osobnym czynnikiem przyczyniającym się do zwiększenia zagrożenia infekcjami robakowymi jest zdolność do przenoszenia dodatkowych rodzajów złośliwego oprogramowania i uruchamiania go po dostawie.

Trojan (“Trojan”): Jest to specjalny rodzaj złośliwego oprogramowania przebrany za aplikację prawną działającą w dobrej wierze, zdolną w niektórych przypadkach do wykonywania różnych użytecznych czynności, zakrywając w ten sposób wykonywanie szkodliwych procesów (np. zakłócenie działania systemu operacyjnego, częściowe lub całkowite zniszczenie danych użytkownika, kradzież poufnych informacji itp.) Konie trojańskie nie mają możliwości samodzielnego poruszania się i dostania się do urządzeń użytkowników poprzez ukrywanie w dobrej wierze oprogramowania otrzymywanego przez użytkowników z podejrzanych źródeł, lub są dostarczane przez towarzyszące im wirusy.

Scenery i blokery: rodzaj złośliwego oprogramowania, które blokuje dostęp do urządzenia komputerowego po jego zainfekowaniu lub szyfruje informacje o użytkowniku, a następnie wyskakujące żądanie zapłaty nagrody pieniężnej w celu przywrócenia pełnej funkcjonalności. Często żąda się okupu w postaci wysłania “SMS”, doładowania numeru telefonu, elektronicznego przelewu kryptońskiej waluty itp. Ale nie należy poddawać się żądaniom i płacić okupu oszustom. Praktyka pokazuje, że wirus nie znika, a aby go wyeliminować trzeba będzie wykonać szereg działań terapeutycznych, różnych dla każdej konkretnej rodziny, która należy do konkretnej wersji wirusa.

Przejdź do widoku

🔙 Odzyskiwanie danych po poleceniu Clean w Diskpart (HDD, SSD, karta pamięci, pamięć USB flash) 🔙

Rootkit: Specjalny typ złośliwego oprogramowania, który łączy w sobie zestaw narzędzi programowych mających na celu nieprzerwane gromadzenie parametrów systemowych, uzyskiwanie uprzywilejowanych praw, zarządzanie i ukrywanie szkodliwych procesów. Rootkit pomaga napastnikowi ominąć bezpieczne aplikacje antywirusowe i wbudowane elementy bezpieczeństwa, odmawiając mu dostępu, ukrywając ślady jego aktywności i przejmując kontrolę nad systemem urządzeń komputerowych.

Szpiegujące oprogramowanie:Złośliwe oprogramowanie, które śledzi działania użytkowników, gromadzi różne informacje i przekazuje uzyskaną wiedzę twórcy programu.

Szpieg klawiszowy:Złośliwa aplikacja, która przechowuje naciśnięcia klawiszy i działania myszy na zainfekowanym urządzeniu, a następnie wysyła zebrane informacje do atakującego przez sieć lub w inny sposób do analizy. Ten złośliwy program jest używany głównie do kradzieży haseł lub określonych kategorii informacji poufnych.

Fałszywe aplikacje antywirusowe: Złośliwe oprogramowanie, które jest zamaskowane jako antywirus i symuluje działania zabezpieczające w postaci wyszukiwania, wykrywania i usuwania zainfekowanych i niebezpiecznych obiektów. W rzeczywistości wszystkie działania Fałszywego Antywirusa mają na celu ukrycie szkód, takich jak wysyłanie spamu, instalowanie dodatkowych programów antywirusowych, blokowanie wbudowanych usług ochrony, itp.

Wyświetlona lista typów złośliwego oprogramowania nie jest kompletna, a złośliwe oprogramowanie może wykonywać inne działania, które mogą mieć negatywny wpływ na urządzenia komputerowe użytkowników lub informacje tam przechowywane. Na przykład, przeprowadzenie skoordynowanego masowego ataku sieciowego na zamknięty serwer zdalny, masowe jednoczesne zakażenie lub awaria wielu zainfekowanych komputerów itp.

Zależnie od tego należy zauważyć, że ostatnio wraz z rozwojem systemów płatności peer-to-peer upowszechniły się specjalne wirusy wykorzystujące zainfekowany komputer użytkownika do zarabiania bitcoins i innych popularnych walut elektronicznych. Dodatkowo ładują one system, znacznie obniżając jego wydajność, przenoszą pojemność urządzenia na górnictwo (wydobycie) i akumulację waluty kryptograficznej oraz przenoszą wszystkie koszty na użytkownika, pozwalając oszustowi na uzyskanie zysku netto.

Wszelkie działania podejmowane przez złośliwe programy są niebezpieczne i mogą spowodować nieodwracalne uszkodzenie danych i urządzeń użytkowników. Dlatego też narzędzia zdolne do zapewnienia pełnej ochrony przed zagrożeniami wirusowymi mają ogromne znaczenie. Wiele firm pracuje nad stworzeniem ochronnych kompleksów antywirusowych zdolnych do zapewnienia bezpiecznego środowiska dla funkcjonowania urządzeń komputerowych, przechowywania i przekazywania wszelkich informacji.

Lista firm, które mogą naprawdę skutecznie walczyć z różnymi złośliwymi zagrożeniami zawiera szereg uznanych producentów, z których jednym jest firma AVG.

Odzyskiwanie usuniętych plików po działaniach zabezpieczających AVG w zakresie ochrony antywirusowej

⚕️ Odzyskiwanie danych po ponownym zainstalowaniu lub zresetowaniu Windows do stanu pierwotnego 💻

Akcje nowoczesnych aplikacji antywirusowych mają na celu zapewnienie pełnej ochrony urządzeń komputerowych i danych użytkowników przed nieautoryzowanym wejściem, uszkodzeniem, usunięciem lub innym złośliwym działaniem, które może prowadzić do nieodwracalnych skutków. Często oprogramowanie antywirusowe próbuje z wyprzedzeniem określić poziom zagrożenia danego procesu lub działania, pliku lub aplikacji i na podstawie własnej analizy może blokować lub izolować podejrzane elementy. W wyniku tego zainfekowane lub potencjalnie niebezpieczne elementy są przenoszone do specjalnego bezpiecznego miejsca przechowywania (kwarantanny) aplikacji antywirusowej lub całkowicie usuwane, jeśli rozmiar pliku przekracza dopuszczalny.

Aplikacje antywirusowe nie zawsze dokładnie określają ryzyko związane z danym elementem, a w oparciu o wewnętrzne ustawienia bezpieczeństwa mogą usunąć całkowicie zdrowy plik, którego zachowanie wzbudziło uzasadnione podejrzenia co do aplikacji bezpieczeństwa. Jeżeli plik zawierał ważne informacje lub był elementem sterującym systemem, jego usunięcie może spowodować błędy w działaniu urządzenia lub doprowadzić do nieodwracalnej utraty danych. W rzadkich przypadkach usunięty plik można znaleźć w Koszu Windows i odzyskać przy użyciu standardowych narzędzi Kosza. Ale jeśli w standardowym repozytorium systemu operacyjnego “Windows” nie można było znaleźć poszukiwanych plików, można użyć innych sprawdzonych metod, które przedstawimy w dalszej części naszego artykułu.

Metoda 1. Wyświetlić ukryte pliki

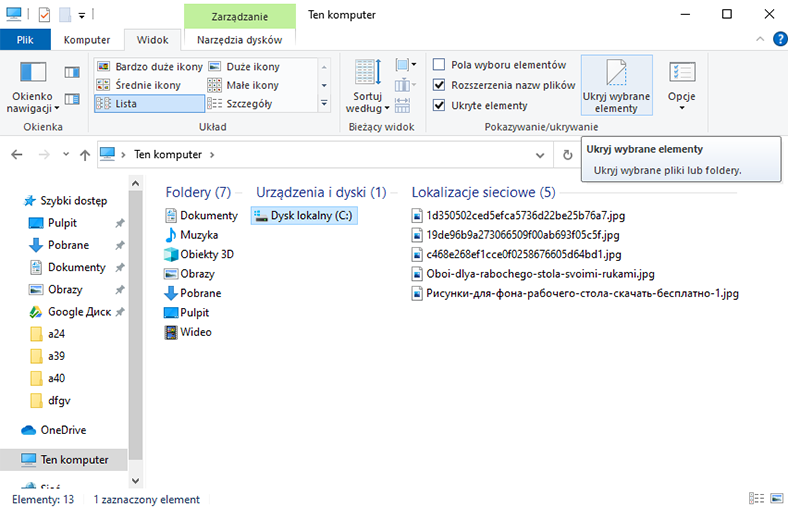

Jednym z możliwych sposobów, w jaki można użyć do zwrotu utraconych danych, gdy nie pojawiają się one już w stałej lokalizacji, jest umożliwienie widoczności ukrytych plików. Czasami aplikacja antywirusowa może po prostu ukryć podejrzane pliki, a nie je usunąć. Istnieje wiele sposobów, aby pliki były widoczne. Ale najłatwiejszy z nich pokażemy z eksploratora plików “Windows”. Ta metoda pozwala na wizualizację ukrytych plików i natychmiastowe zobaczenie wyniku bezpośrednio w odpowiednim miejscu.

Otwórzcie eksplorator plików “Windows” w dowolny wygodny sposób, na przykład dwukrotnie klikając skrót “Ten komputer” na pulpicie, lub klikając prawym przyciskiem myszy na skrót z menu podręcznego, wybierzcie “Otwórz”, a następnie przejdźcie do żądanego folderu.

W oknie Eksploratora plików przejdźcie do zakładki “Widok”, a na głównej wstążce panelu kliknijcie przycisk “Pokaż lub ukryj”. Z menu podręcznego należy ustawić wskaźnik wyboru (znacznik wyboru) obok komórki “Ukryte elementy”. Zmiany w ustawieniach eksploratora plików “Windows” zostaną zastosowane natychmiast, a wszystkie ukryte pliki będą dostępne do przeglądania.

Znajdźcie wymagane pliki lub, jeśli ich nie ma, przejdźcie do następującej metody.

Metoda 2. Odzyskać usunięte antywirusem pliki i aplikacje z kwarantanny

Większość nowoczesnych programów antywirusowych posiada specjalną bezpieczną pamięć (kwarantannę), która jest miejscem przechowywania plików zainfekowanych wirusami lub potencjalnie niebezpiecznych. Ta specjalna przestrzeń dedykowana na urządzeniu pamięci masowej (znajdująca się głównie na dysku systemowym “C:/”“) jest całkowicie bezpieczna, ponieważ ustawienia systemowe antywirusa zabezpieczają pamięć masową przed bezpośrednim kontaktem z systemem operacyjnym i blokują wykonywanie przez nie wszelkich działań. Pliki i aplikacje poddane kwarantannie przez program antywirusowy nie są trwale usuwane z systemu. Głównym celem kwarantanny jest bezpieczne przechowywanie plików usuniętych przez program antywirusowy AVG “AVG” przez pewien okres czasu, aby użytkownicy mogli się upewnić, że wyizolowane pliki nie są naprawdę potrzebne. Jeśli użytkownicy stwierdzą, że brakujące pliki powodują problemy w działaniu systemu, zostały omyłkowo usunięte lub zawierają niezbędne informacje, które nie mają innych źródeł, zawsze będą mogli przywrócić potrzebne pliki do ich pierwotnej lokalizacji.

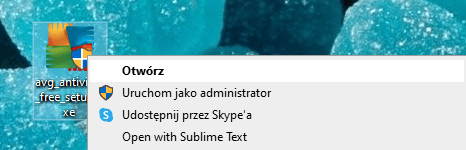

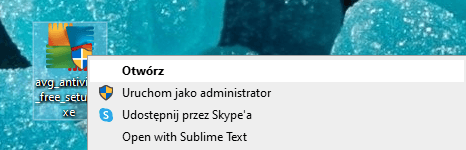

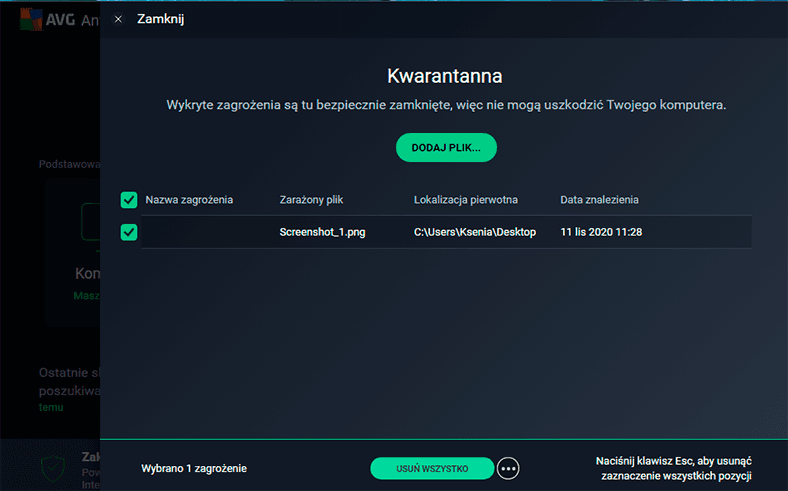

Na przykład, użyjmy bezpłatnej wersji programu antywirusowego “AVG AntiVirus FREE”. Ale algorytm działania jest w pełni odpowiedni dla wszystkich wersji “AVG” aplikacji.

Otwórzcie “AVG” w dowolny wygodny sposób, na przykład dwukrotnie klikając skrót “AVG AntiVirus FREE” na pulpicie lub kliknijcie prawym przyciskiem myszy i wybierzcie w menu podręcznym “Otwórz”.

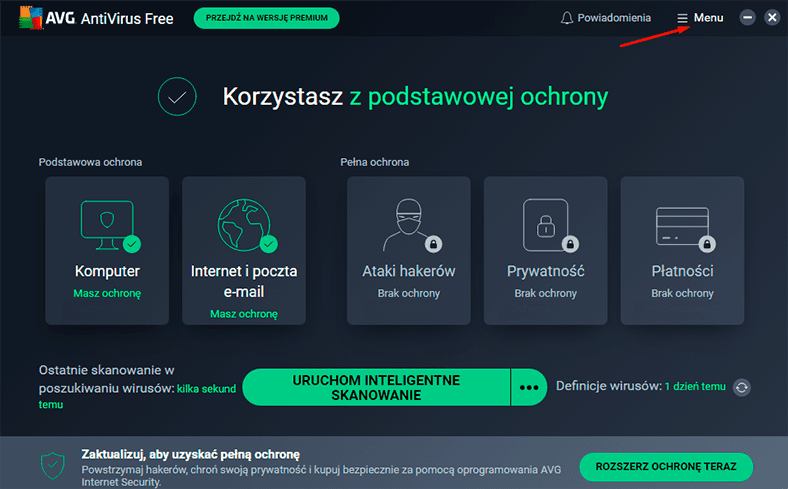

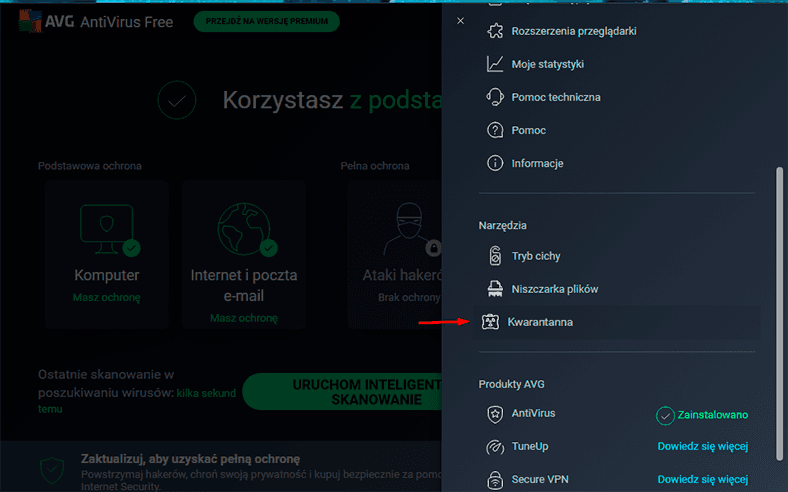

Kliknijcie na przycisk “Menu” w prawym górnym rogu otwartego okna antywirusowego, aby wywołać wyskakujący panel sterowania.

Kliknijcie na przycisk “Kwarantanna”.

na liście prezentowanych opcji otwartego panelu.

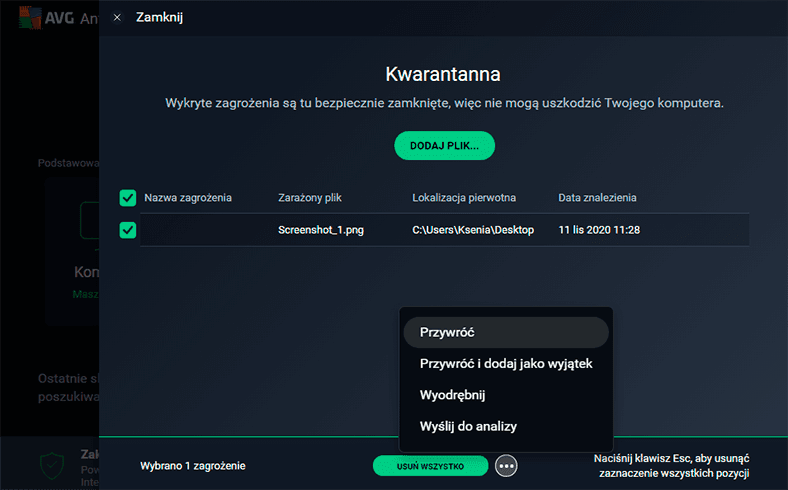

Strona kwarantanny programu antywirusowego wyświetli wszystkie pliki i aplikacje znajdujące się w pamięci masowej, które zawierają ukryte zagrożenie dla systemu operacyjnego lub zostały zidentyfikowane jako potencjalnie niebezpieczne. Znajdźcie plik lub grupę plików, które zamierzacie zwrócić i zaznaczcie je, zaznaczając wskaźnik wyboru (pole wyboru) w odpowiednich wierszach.Możecie też zaznaczyć pole “Zaznacz wszystkie wirusy”, jeśli chcecie sprawdzić wszystkie elementy.

W zależności od działań, które użytkownicy zamierzają wykonać, program antywirusowy oferuje pięć możliwych opcji:

“Usuń” – pozwala na natychmiastowe usunięcie zaznaczonych obiektów z chronionego magazynu;

“Wyślij na analizę” – przekazuje oznaczone obiekty specjalistom firmy “AVG” do dalszej analizy”;

“Przywróć” – przenosi wybrane elementy do pierwotnej lokalizacji, gdzie znajdowały się tuż przed kwarantanną;

“Przywróć i dodaj wyjątek” – zaznaczone obiekty zostaną przywrócone i dodane do listy wyjątków, aby zapobiec ich usunięciu w przyszłości;

“Przywróć jako” – zapisuje wybrane elementy w nowej lokalizacji zgodnie z instrukcjami użytkownika.

W celu zwrócenia wybranych plików należy otworzyć podmenu przycisku “Usuń” znajdującego się w prawym dolnym rogu okna antywirusowego i wybrać jedną z trzech sekcji umożliwiających przywrócenie elementów zgodnie z preferencjami użytkownika.

Jeśli plików nie można było znaleźć w kwarantannie programu antywirusowego, a metoda wyświetlania ukrytych plików nie pomogła w ich wykryciu, należy użyć specjalnego oprogramowania do odzyskiwania plików, krok po kroku algorytm, którego przedstawimy w następnym rozdziale.

Metoda 3. Przywrócić pliki usunięte przez program antywirusowy za pomocą oprogramowania do odzyskiwania danych innego producenta

Współczesne wersje oprogramowania antywirusowego wykorzystują kompleks różnych mechanizmów ochronnych, które razem pomagają programowi nie tylko skutecznie walczyć z infekcją systemu lub oddzielnych plików, ale także, dzięki kompleksowi wstępnych działań, rozpoznać ewentualną infekcję urządzeń poprzez analizę zachowania się aplikacji, pakietów połączeń sieciowych lub oddzielnych procesów. Stosując się do kryteriów bezpieczeństwa określonych przez producentów oraz dążąc do zapobiegania ewentualnej infekcji systemu i późniejszej utracie danych, programy antywirusowe mogą wymuszać usunięcie podejrzanych przedmiotów, które niekoniecznie zawierają tylko potencjalnie niebezpieczne elementy. Do przywrócenia danych utraconych po działaniach antywirusowych nie zawsze są wystarczające możliwości obrońcy, a pomoc specjalnego oprogramowania zdolnego do pełnego zwrotu plików użytkowników jest wymagana.

Duża lista produktów od różnych programistów jest szeroko reprezentowana w międzynarodowej sieci komputerowej “Internet”, a każdy użytkownik, zgodnie z własnymi wymaganiami, może wybrać program do odzyskiwania plików, który najbardziej mu odpowiada. Jeśli jednak polegać na listę dostępnych programów i odsetku pomyślnie odzyskanych danych, powinniście zwrócić uwagę na flagowy produkt «Hetman Partition Recovery» od firmy «Hetman Software».

| Parametr | Opis |

|---|---|

| Nazwa | Hetman Partition Recovery |

| Przeznaczenie | Odzyskiwanie usuniętych, uszkodzonych i niedostępnych danych z dysków twardych, SSD, kart pamięci i pamięci USB. |

| Obsługiwane systemy plików | FAT/exFAT, NTFS/ReFS, APFS/HFS+, Ext2/3/4, ReiserFS, XFS/UFS/ZFS, Btrfs, VMFS, HikvisionFS. |

| Systemy operacyjne | Windows, macOS, Linux |

| Typy urządzeń | Dyski twarde, SSD, karty pamięci (SD, microSD), pamięci USB, dyski wirtualne i dyski maszyn wirtualnych. |

| Dodatkowe funkcje | – Odzyskiwanie usuniętych partycji – Tworzenie obrazów dysków – Odzyskiwanie danych z obrazów dysków – Podgląd plików przed zapisem |

| Formaty plików | Dokumenty, zdjęcia, filmy, archiwa, e-maile i inne typy plików |

| Łatwość obsługi | Kreator odzyskiwania krok po kroku z intuicyjnym interfejsem |

| Licencja | Wersja próbna z ograniczeniem zapisu plików |

| Języki interfejsu | Obsługa wielu języków |

Oprogramowanie jest konfigurowane dla szerokiego zakresu aplikacji dzięki dużej liczbie wewnętrznych narzędzi i preinstalowanych funkcji, które z powodzeniem odzyskują informacje o użytkowniku po różnego rodzaju problemach. ” Hetman Partition Recovery” jest realizowany w warunkowym formacie, gdy wszystkie funkcje programu są prezentowane i dostępne dla użytkowników do użytku zaraz po instalacji.

Pomyślna decyzja konstrukcyjna wewnętrznej organizacji jądra programu pozwala na odtworzenie utraconych informacji, niezależnie od sposobu ich usunięcia, z zestawu nośników danych (wewnętrzny lub zewnętrzny dysk twardy, karty pamięci o dowolnym formacie, pendrive’y itp.) lub różnego rodzaju urządzeń osobistych (komputery stacjonarne, laptopy o różnych wariantach wykonania, cyfrowe urządzenia multimedialne itp.).

Niekwestionowaną zaletą “Hetman Partition Recovery” jest możliwość zwrócenia informacji po awarii systemu spowodowanej błędami w systemie operacyjnym lub całkowitej awarii systemu operacyjnego po skokach napięcia, awariach flashowania sterownika i wewnętrznych ustawieniach napędu. Jak również odzyskiwanie danych z awarii sprzętowych, które wyrażają się w uszkodzeniu oddzielnej partycji logicznej lub dysku całkowicie, braku dostępu do niej (dysk jest uszkodzony, nieczytelny lub uszkodzony fizycznie) oraz awarii środowiska programowego (uszkodzone lub zaginione tabele plików, usunięcie partycji i błędne formatowanie).

Warto podkreślić zdolność programu do odzyskiwania utraconych danych po ekspozycji na złośliwe oprogramowanie, ataki złośliwego oprogramowania lub uszkodzenia wirusowe.

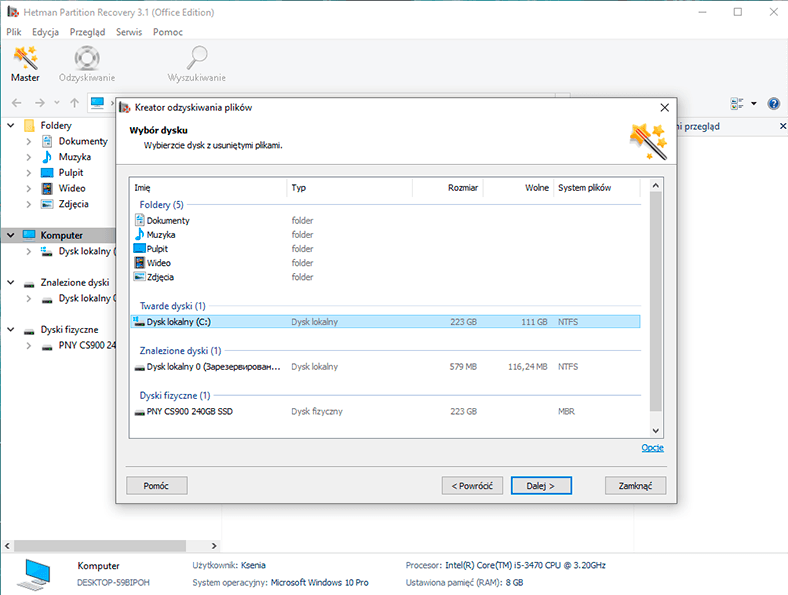

Zainstalujcie program “Hetman Partition Recovery” na swój komputer, pobierając najnowszą wersję pliku instalacyjnego z oficjalnej strony internetowej “Hetman Software”. Pobierzcie i zainstalujcie program do innej partycji niż ta, w której planujecie wyszukiwanie i odzyskiwanie danych. W przeciwnym razie, usunięte pliki mogą zostać nadpisane, co uniemożliwi ich pomyślne odzyskanie. Kreator krok po kroku pomoże Wam wybrać najlepsze ustawienia dla programu, zakończyć jego instalację i przygotować go do dalszego użytkowania.

Podczas uruchamiania “Hetman Partition Recovery” przeprowadzi wstępne skanowanie systemu, zidentyfikuje wszystkie podłączone urządzenia pamięci masowej i ich charakterystykę wewnętrzną. Zaznaczcie dysk lub partycję, na której chcecie znaleźć i odzyskać usunięte pliki. Jeśli usuwacie pliki po aplikacji antywirusowej, wybierzcie dysk systemowy «C:/».

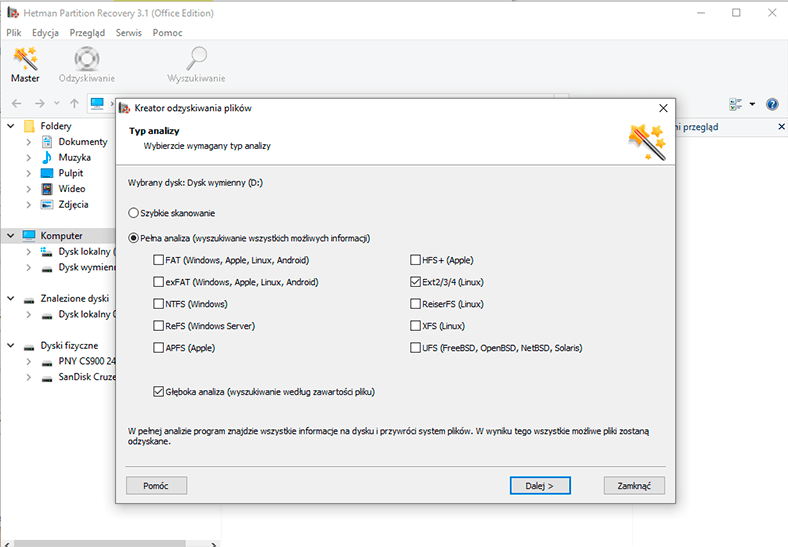

Podwójne kliknięcie na żądany dysk spowoduje wyświetlenie wyskakującego okna “Kreator odzyskiwania plików”, które skłania do określenia niezbędnego typu analizy w celu wyszukania usuniętych plików. Dostępne są dwie opcje: “Szybkie skanowanie” oraz “Pełna analiza”. Pierwszy rodzaj analizy jest używany do odzyskiwania ostatnio usuniętych plików. Drugi typ pozwala programowi na odnalezienie i odzyskanie wszystkich możliwych informacji na dysku. Drugi typ jest bardziej preferowany, ponieważ pliki usunięte aplikacją antywirusową mogły zostać zainfekowane lub uszkodzone przez wirusa, co będzie wymagało wszystkich wewnętrznych narzędzi programu, aby osiągnąć pomyślny wynik. Ustawcie wskaźnik wyboru (kropka) w komórce “Pełna analiza” i naciśnijcie przycisk “Dalej”, aby rozpocząć proces wyszukiwania i odzyskiwania danych.

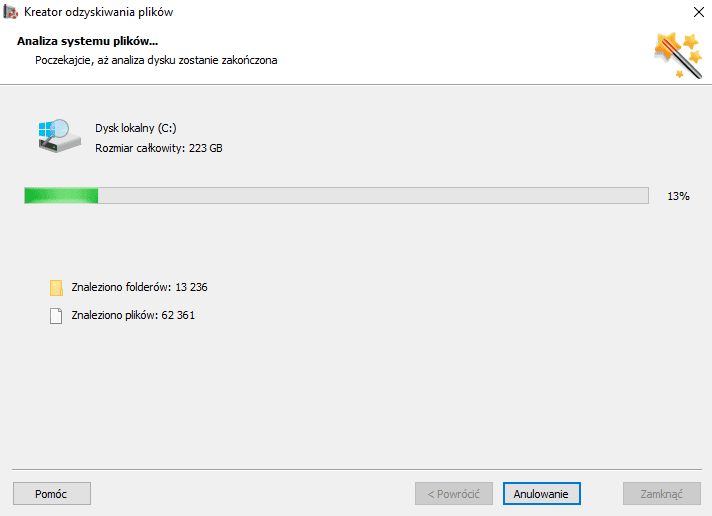

Poczekajcie do zakończenia analizy wybranego dysku, co może zająć trochę czasu w zależności od różnych czynników: wielkości urządzenia magazynującego, zainstalowanego systemu plików, stopnia uszkodzenia informacji, funkcjonalności urządzenia komputerowego, liczby uruchomionych dodatkowych procesów itp. Skala skanowania będzie wyświetlać w czasie rzeczywistym stopień wykonania procesu w procentach, a także wskazywać przybliżony czas jego zakończenia.

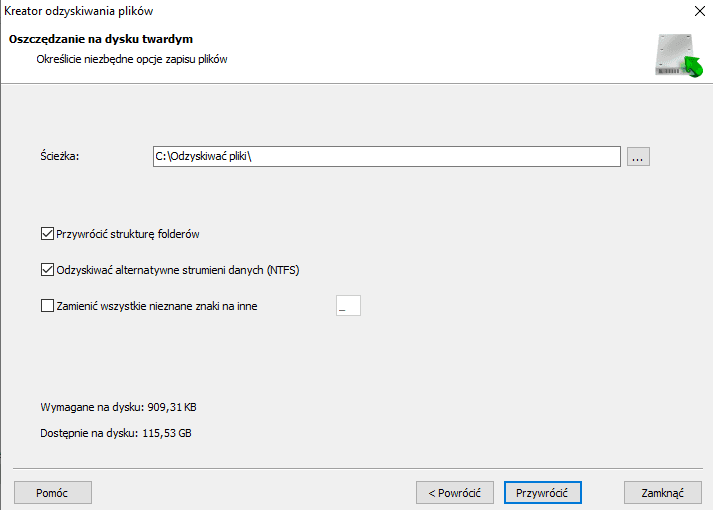

Pełna analiza zaznaczonego dysku, “Hetman Partition Recovery” wyświetli uzyskane wyniki w głównym oknie programu. Użytkownicy będą mogli przejrzeć zawartość każdego odzyskanego pliku poprzez przeglądanie lub odsłuchiwanie go w oknie “Podgląd” i wybrać odpowiedni. Po umieszczeniu wymaganych plików w oknie “Lista odzyskiwania” za pomocą prostego przeciągnięcia i upuszczenia, należy nacisnąć przycisk “Przywróć” na wstążce menu głównego.

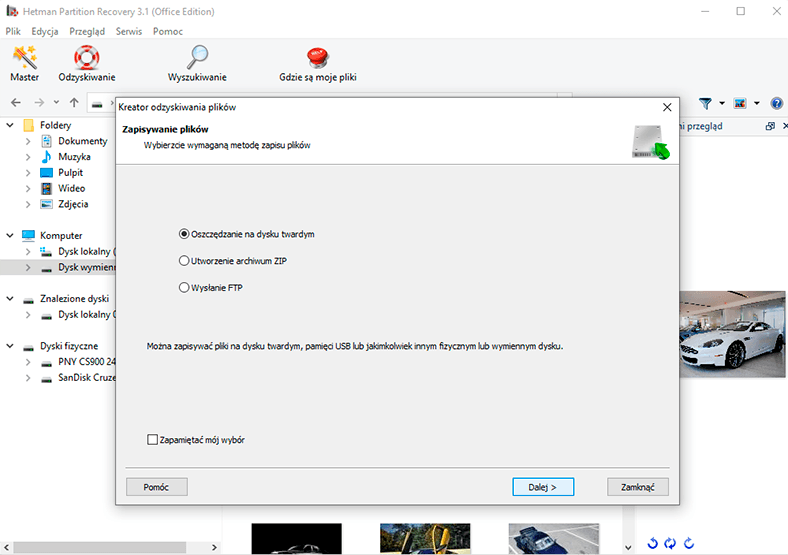

Chwilowo uruchomiony “Kreator odzyskiwania plików” wyświetli monit o określenie niezbędnej metody zapisu plików wybranych przez użytkowników do odzyskiwania. Domyślnie w programie dostępne są cztery opcje, które mogą w pełni spełnić wszelkie wymagania użytkownika.

Wskażcie wskaźnik wyboru (kropkę) w wybranym miejscu i naciśnijcie przycisk “Dalej”, aby kontynuować.

W zależności od wybranej przez użytkownika metody zapisu plików, należy określić kilka dodatkowych parametrów, z których jeden będzie ścieżką do zapisu. Po wykonaniu wszystkich czynności wciśnijcie przycisk “Odzyskać”, a wszystkie wybrane pliki zostaną zapisane zgodnie z określonymi ustawieniami.

Jak odzyskać usunięte pliki za pomocą programu Hetman Partition Recovery w systemie operacyjnym “Windows” można szczegółowo obejrzeć w przewodniku wideo: “Odzyskiwanie usuniętych plików w 2019 roku za pomocą programu Hetman Partition Recovery”.

📝Jak odzyskać niezapisany lub uszkodzony dokument Microsoft Word, Excel lub PowerPoint 📝

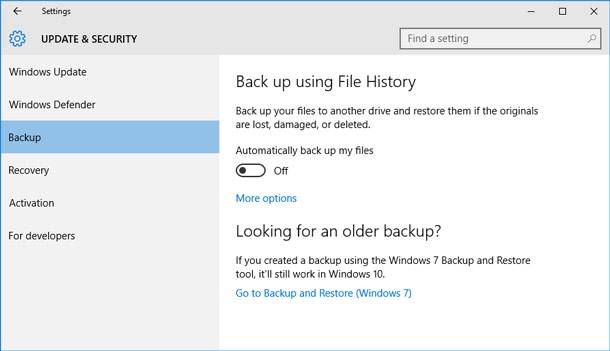

Metoda 4. Użyć funkcji tworzenia kopii zapasowej, aby przywrócić usunięte pliki

Samodzielnie, należy rozważyć tworzenie kopii zapasowych ważnych danych. System operacyjny “Windows” zapewnia standardowe sposoby tworzenia różnych opcji tworzenia kopii zapasowych. Warunkiem ich wykorzystania jest terminowe uruchomienie procesu archiwizacji danych. Użytkownicy mogą ustawić opcje tworzenia kopii zapasowych i określić elementy, których kopie archiwalne powinny być tworzone na bieżąco. A w przypadku sytuacji krytycznej, po błędnym usunięciu przez aplikację antywirusową lub uszkodzeniu przez złośliwe oprogramowanie, użytkownicy mogą zwrócić utracone dane z utworzonego wcześniej archiwum.

W związku z coraz większą ilością informacji, które użytkownicy przechowują na swoich urządzeniach i wykorzystują na własne potrzeby, często pojawia się problem braku wolnego miejsca na dysku. Dlatego też użytkownicy muszą odmówić zarchiwizowania danych lub użyć tylko ograniczonego zestawu kopii ważnych plików systemowych. I w tym przypadku istnieje duża szansa, że kopia niezbędnego pliku nie zostanie znaleziona, jeśli oryginał zostanie zgubiony.

Możliwe jest również, że programy antywirusowe mogą uszkodzić lub zainfekować archiwalną kopię, co spowoduje jej usunięcie przez aplikację antywirusową.

Większe korzyści obejmują możliwość tworzenia kopii zapasowych i zapisywania w sieci “Internet” za pomocą różnych opcji zdalnego przechowywania danych (np. “OneDrive”). Ale nie wszyscy użytkownicy korzystają z tej opcji w obawie przed ewentualnym wyciekiem danych lub dostępem osób trzecich.

Ale jeśli użytkownicy skonfigurowali i tworzą kopie zapasowe danych na swoich urządzeniach, jest to bardzo dobry sposób, aby chronić swoje informacje przed nieoczekiwaną utratą.

Kompletny przegląd możliwości standardowych narzędzi do tworzenia kopii zapasowych systemu operacyjnego “Windows”, jak je skonfigurować i zastosować, znajduje się w przewodniku wideo na Youtube.

Podsumowanie

Powszechne stosowanie nowoczesnych urządzeń komputerowych do przechowywania, przetwarzania, przekazywania i wymiany informacji znacznie zwiększa ryzyko ich utraty lub uszkodzenia w wyniku narażenia na działanie złośliwego oprogramowania lub ataków wirusów. A zdolność złośliwego oprogramowania do przebrania się za aplikację działającą w dobrej wierze lub autoryzowaną działalność zwiększa ryzyko błędnego usunięcia danych użytkownika przez aplikacje antywirusowe, jeśli istnieje uzasadnione podejrzenie.

Dlatego też, aby chronić urządzenia komputerowe i kontrolować zainfekowane lub potencjalnie niebezpieczne obiekty, należy używać wbudowanego zabezpieczonego miejsca przechowywania (kwarantanny) i przechowywać tam szkodliwe i podejrzane elementy. Użytkownicy mogą zawsze przeglądać zawartość kwarantanny i przywracać niezbędne obiekty za pomocą prostego algorytmu działań, jeśli są w pełni pewni swojego bezpieczeństwa.

Ale z wielu powodów poszczególne elementy mogą zostać usunięte bezpośrednio, a użytkownicy będą musieli użyć specjalnego oprogramowania do odzyskiwania danych “Hetman Partition Recovery”, aby je zwrócić. Lub znaleźć kopie utraconych plików w utworzonym wcześniej archiwum kopii zapasowych.

Jeśli macie jakieś pytania dotyczące odzyskiwania plików usuniętych przez “AVG” antywirus, napiszcie do nas w komentarzach, a my postaramy się udzielić szczegółowej odpowiedzi.