Уязвимость нулевого дня: угрозы и риски

Уязвимость нулевого дня представляет серьезную угрозу для кибербезопасности. В этой статье мы рассмотрим, что такое уязвимость нулевого дня, какие угрозы она несет и как можно защититься от нее. Узнайте о ключевых принципах безопасности и эффективных методах предотвращения атак, чтобы обезопасить себя и свои данные в интернете!

- Уязвимость нулевого дня, что это?

- Уязвимости в программном обеспечении

- Обнаружение уязвимостей

- Атаки уязвимостей с нулевым днём

- Как защитить свою систему

- Вопросы и ответы

- Комментарии

Cетевые СМИ часто пишут о новых и опасных, так называемых, уязвимостях нулевого дня или “Zero-Day” Exploit. Но что это за уязвимости? Что на самом деле делает их настолько опасным? Как можно защититься от них? Давайте попробуем разобраться со всеми этими вопросами.

Почему появляется синий экран смерти, и что делать с BSOD ошибкой 💻🛠️🤔

Уязвимость нулевого дня, что это?

Данный термин применяют чтобы определить не устранённые уязвимости, не найденные разработчиками «дырки» в программном коде на стадии тестирования. А также вредоносные программы, вирусы, сетевые черви, боты и трояны против которых ещё не разработана какая-либо защита.

Из самого названия понятно, что у разработчиков не было ни дня, то есть, не было никакой возможности исправить ошибки и просчеты в коде, они про них просто не знали. Об уязвимости становится общеизвестно известно до того момента, когда производитель программного обеспечения выпустит обновление с исправлением, или новую версию программы. То есть до этого момента, все компьютеры, работающие с этим ПО подвергаются опасности.

Атака с нулевым днем – это опасность от которой нереально защититься, потому что невозможно огородиться от того, что не знаешь…

Как удалить вирусы и рекламу в браузерах Chrome, Firefox, Opera, Яндекс, Edge и Explorer 🕷️🚫💻

Уязвимости в программном обеспечении

В каждой программе можно найти недочёты. Браузер, в котором вы читаете эту статью, будь то Google Chrome, Firefox, Internet Explorer или любой другой, гарантированно содержит ошибки. Такое сложное программное обеспечение написано людьми и содержит уязвимости, о которых мы пока еще не знаем. Многие из этих ошибок не очень опасны – возможно, они вызывают просто сбои в отображении и работе веб-сайтов, или отказ какого-либо модуля вашего браузера. Однако некоторые ошибки – это «дыры» в безопасности. Злоумышленник, который знает об ошибке, может воспользоваться ею для получения доступа к вашей системе.

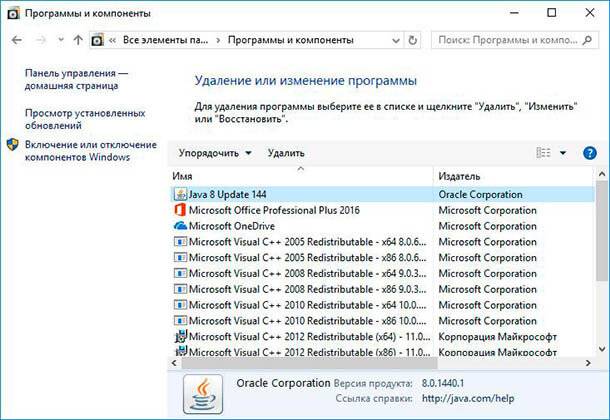

Конечно, некоторые программы более уязвимы, чем другие. Например, у Java был бесконечный поток уязвимостей. Веб-сайты, использующие подключаемый модуль Java, могли выйти из изолированной программной среды ПО и получить полный доступ к вашему компьютеру. Ошибки, которые скомпрометировали технологию песочницы Google Chrome, случались намного реже. Хотя, даже у Google Chrome уже находили уязвимости нулевого дня.

Обнаружение уязвимостей

Иногда уязвимость обнаруживают «хорошие парни». Хакеры находят ошибку и, не желая ею пользоваться, раскрывают ее разработчикам через службу поддержки, разнообразные форумы, Pwn2Own или программы Google Chrome bugy. Которая, в свою очередь, вознаграждает хакеров за качественное обнаружение «бага» в работе программы. Но чаще всего, разработчики сами обнаруживают опасное несоответствие в коде при тестировании ПО. И выпускают новую версию программы или обновление к существующей.

Впоследствии злоумышленники все-таки могут использовать данную уязвимость после ее раскрытия и исправления, но пользователи уже успеют подготовиться.

Некоторые компании не исправляют свое ПО своевременно после выявления «бага», поэтому, для них атаки могут быть опасными. Однако, если атака нацелена на программу с использованием уже известной уязвимости, для которой выпустили обновление, то это уже не уязвимость нулевого дня.

Атаки уязвимостей с нулевым днём

Иногда уязвимость обнаруживают «плохие парни». Те же хакеры, которые нашли «баг», могут продать ее другим людям и организациям, или использовать ее сами. Сейчас это большой бизнес! Это не просто подростки в подвалах, которые пытаются как-то вам напакостить, такими делами занимается организованная преступность.

Уязвимость, возможно, уже была известна разработчику, но он не смог или не захотел ее исправить. В этом случае разработчик часто не предупреждает о том, что их программное обеспечение уязвимо. И пользователи узнают, что программа имеет изъян только, когда она уже атакована. Как раз исследуя атаку и узнавая, что именно привело к сбою.

Когда происходит атака с нулевым днем – это означает, что у разработчиков не было времени, чтобы справиться с этой проблемой, прежде чем ее начали использовать. Однако «плохие парни» знали об этом «баге» достаточно долго, чтобы создать вирус и начать вредить. Программное обеспечение остается уязвимым для атаки до тех пор, пока не будет выпущено обновление. К тому же пользователям тоже необходимо время для обновления ПО, а это может занять несколько дней.

100% удаление любого вируса: трояна, руткита, вымогателя, шпионской программы ☣️🛡️💻

Как защитить свою систему

Атаки с уязвимостью нулевого дня страшны тем, что мы о них не имеем никакого представления. Не можем предотвратить их даже если постоянно обновляем все ПО на компьютере. По определению для такой атаки не может быть панацеи.

Так что же мы можем сделать, чтобы защитить себя от таких атак?

- Можем избегать программного обеспечения где были угрозы ранее: мы не знаем наверняка, будет ли в будущем в Java еще одна уязвимость с нулевым днем. Но довольно продолжительная история таких атак в Java означает, что, вероятнее всего, будет. На данный момент, Java уязвим для нескольких атак с нулевым днем, которые еще не были исправлены. Удалите Java (или отключите подключаемый модуль, если вам нужно это ПО), и ваш компьютер будет менее подвержен риску. Adobe PDF Reader и Flash Player также исторически подвергались довольно многому количеству атак, хотя с несколькими последними обновлениями ситуация улучшилась.

- Можем сократить объекты нападения: то есть чем меньше программ, которые могут иметь уязвимости с нулевым днем, тем лучше. Поэтому также правильно удалить подключаемые модули браузера, которые вам не нужны. Не используйте серверное программное обеспечение непосредственно через Интернет. Это очень удобно, но может хранить опасность в будущем. Даже если серверное ПО полностью защищено, в конечном итоге может произойти атака нулевого дня.

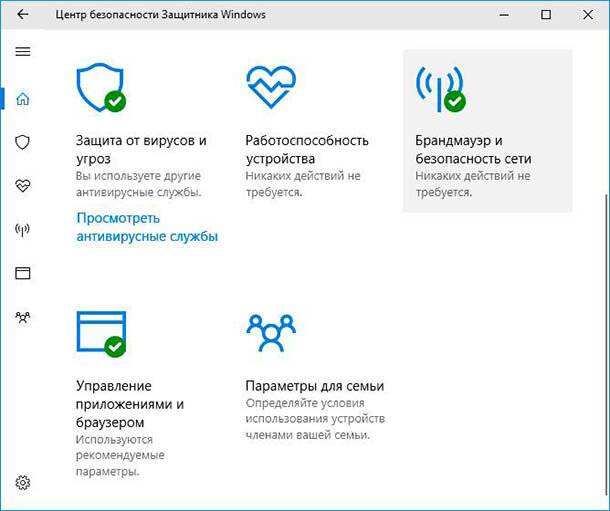

- Установить антивирус и постоянно его обновлять: Они могут помочь в атаках с нулевым днем. Угроза, которая пытается установить вредоносное ПО на ваш компьютер, обнаружит себя, и антивирус запретит установку и защитить ваш ПК. Эвристический анализ антивируса может обнаружить подозрительную активность, и также заблокировать атаку. Антивирусные базы обновляются почти каждый день. Поэтому, вероятность того, что ваш антивирус «будет знать» об угрозе раньше, чем вы наткнётесь на вирус, крайне высока. Вот почему нужно использовать антивирусное ПО, независимо от того, насколько вы осторожны.

- Постоянно обновлять свое программное обеспечение: Когда вы регулярно обновляете все установленное программное обеспечение, то вы, по сути, постоянно исправляете все «баги», «дырки» и недочёты в коде ПО. Это не защитит вас от атаки нулевого дня, но обеспечит максимально быстрое исправление этой угрозы, при её обнаружении разработчиками. Именно поэтому важно уменьшить количество ПО, которое обновляется не регулярно, или не обновляется вообще.

Надеюсь, я смог объяснить, что такое уязвимость с нулевым днем, а также попытался дать рекомендации как минимизировать риск атаки. Разнообразные новые вредоносные программы, вирусы, сетевые черви, боты и трояны, которые используют все больше и больше уязвимостей появляются каждый день. Теперь им будет намного сложнее нанести неповторимый вред вашему ПК.

1. Сканеры уязвимостей: Сканеры уязвимостей, такие как Nessus, OpenVAS, Nexpose и Qualys, позволяют автоматически идентифицировать уязвимости нулевого дня.

2. Проверка наличия патчей: Проверка наличия патчей для установленных программ и системных устройств поможет идентифицировать уязвимости нулевого дня.

3. Анализ логов: Анализ логов сетевых устройств, серверов, приложений и баз данных поможет обнаружить уязвимости нулевого дня.

4. Анализ состояния уязвимостей: Использование специальных сервисов, таких как NVD (National Vulnerability Database) или VulnDB (Vulnerability Database), поможет идентифицировать уязвимости, связанные с уязвимостями нулевого дня.

1. Создание плана по реагированию на уязвимость нулевого дня. План должен включать процессы идентификации, устранения, противодействия и мониторинга уязвимостей.

2. Обновление и усовершенствование существующих систем безопасности. Компаниям следует применять различные средства и технологии, чтобы обеспечить безопасность своих систем.

3. Обучение и обновление персонала. Профессиональные сотрудники должны быть обучены, чтобы улучшить свою эрудицию и понимание уязвимостей, а также для разработки эффективных стратегий противодействия.

4. Проведение регулярных аудитов. Аудиты являются необходимым шагом, чтобы обнаруживать уязвимость нулевого дня.

5. Разработка раннего оповещения. Компаниям следует разработать сложные механизмы, чтобы оповестить о уязвимостях, когда только они появляются, чтобы уменьшить риск.