Все, что вам нужно знать о внедрении кода в Windows!

Что представляет собой внедрение кода в Windows? Эта статья разъяснит вам все, что вам нужно знать о внедрении кода в операционную систему Windows. Узнайте о последних угрозах безопасности и как защитить свой компьютер.

- С какой целью используется внедрение стороннего кода?

- Представляет ли опасность процесс внедрения стороннего кода?

- Как проверить наличие в системе внедренных библиотек «DLL»?

- Как происходит внедрение кода?

- Заключение

- Вопросы и ответы

- Комментарии

Процесс внедрения стороннего кода обычно называется «внедрением библиотеки динамической компоновки», потому что введенный код часто имеет форму файла «DLL» (динамически подключаемой библиотеки). Однако приложения не ограничиваются дополнением библиотеки «DLL», и могут также внедрять в исполняемый процесс другие типы кода, которые не относятся к данной категории файлов.

| Параметр | Описание |

|---|---|

| Определение | Внедрение кода — это процесс загрузки или выполнения вредоносного или стороннего кода в адресном пространстве другого процесса. |

| Цели внедрения | Используется хакерами и разработчиками для изменения поведения программ, обхода защиты, внедрения вредоносного ПО. |

| Основные методы | DLL-инъекции, хуки API, манипуляции с памятью, внедрение через отладчик, процесс-холловинг. |

| Опасности | Используется вредоносным ПО (кейлоггеры, руткиты), может нарушить работу системы. |

| Как защититься | Использование антивирусов, защита процессов Windows (PatchGuard, DEP, ASLR), мониторинг аномальной активности. |

Запуск программы невозможен, так как на компьютере отсутствует файл dll, где скачать dll файлы? 🤔💻

С какой целью используется внедрение стороннего кода?

Внедрение кода используется приложениями для расширения собственных функциональных возможностей за счет использования программных модулей операционной системы «Windows». Но, к сожалению, не только добросовестные приложения осуществляют внедрение кода. Большинство видов вредоносного программного обеспечения также используют такой метод как один из вариантов заражения системы и нанесения вреда устройству или данным пользователей. Вот лишь некоторые примеры внедрения стороннего кода различными приложениями:

- Антивирусное программное обеспечение часто прописывает собственный код элементов безопасности в веб-браузеры, установленные на устройствах пользователей. Благодаря внедрению кода, антивирус производит потоковый мониторинг сетевых соединений и диагностику шлюзовых подключений, проверяет входящие и исходящие пакеты данных, а также блокирует содержимое опасных и ненадежных веб-сайтов, существенно снижая риск возможного заражения.

- Вредоносные приложения могут добавлять зловредный программный код в веб-браузер для сбора различной информации о деятельности пользователей. Например, вести учет посещенных веб-сайтов, отслеживать и фиксировать предпочтения пользователей, похищать защищенную информацию, такую как пароли, номера кредитных карт и банковские кода безопасности, изменять настройки вашего веб-браузера, скрытно производить загрузку зловредных программ и т.д.

- Сторонние приложения, позволяющие устанавливать пользовательские темы и визуальные стили в операционной системе «Windows» (например, «Stardock WindowBlinds»), вводят собственный код для изменения способа отображения системных графических элементов. Такой вариант дает возможность создавать собственные или использовать набор готовых тем рабочего стола, и применять выбранные стили ко всем установленным компонентам.

- Внешние приложения организации пространства (например, «Stardock’s Fences») вносят изменения в системный код, что позволяет им очищать или структурировать по тематическим блокам ярлыки файлов и программ для уменьшения засоренности рабочего стола «Windows», добавлять новые функции и создавать автоматические правила для последующих файлов.

- Программная платформа сценариев, такая как «AutoHotkey», с помощью добавления небольшого кода, предоставляет пользователям возможность создавать сценарии, которые запускаются в фоновом режиме с помощью комбинаций, предварительно заданных, горячих клавиш. Например, вставка отдельных элементов или текстов целиком, запуск приложений при нажатии определенного пользовательского сочетания символов, переназначение стандартных сочетаний клавиш (таких как Ctrl + V, Ctrl + C и т.д.) или кнопок мыши на горячие клавиши по вашему выбору, создание диалоговых окон или полноценных программ.

- Программное обеспечение управления графическим оборудованием (например, драйвера продуктов компании NVIDIA) могут осуществлять внедрение собственных библиотек динамической компоновки «DLL» для выполнения различных графических задач на высоком уровне производительности.

- Отдельные виды стороннего программного обеспечения внедряют динамически подключаемые библиотеки «DLL» для расширения списка дополнительных функций меню приложений.

- Нередко, отдельные участники компьютерных игр особо популярных видов, применяют инструменты мошенничества и внедряют программные коды динамической компоновки для изменения модели поведения игры с целью получения несправедливого преимущества над другими игроками.

Не запускается игра, ошибка: Отсутствует DLL файлы MSVCR или VCRRUNTIME. Что делать? ⛔ 🎮 💻

Представляет ли опасность процесс внедрения стороннего кода?

Метод внедрения стороннего кода постоянно используется различными приложениями в операционной системе «Windows». Это единственный реальный способ выполнить множество задач без сбоев и конфликтов между разнотипными приложениями. По сравнению с современными мобильными платформами, такими как «Apple iOS» или «Google Android», «Windows» обладает более мощными системными ресурсами, и поэтому предоставляет остальным разработчикам возможность добавлять собственный код для расширения возможностей своих приложений и защиты общей надежности операционной системы.

Конечно, открытие программных ресурсов «Windows» несет в себе дополнительную опасность для стабильной работоспособности системы. Внедрение кода может вызвать возникновение разнообразных проблем и ошибок в приложениях, напрямую связанных с одновременным использованием несколькими приложениями различных, не полностью совместимых, версий библиотек. Так корпорация «Google» утверждает, что пользователи операционной системы «Windows», которые осуществляли вставку кода в веб-браузер «Chrome», на пятнадцать процентов чаще сталкивались со сбоями своего обозревателя, и поэтому «Google» работает над тем, чтобы эту возможность заблокировать. Корпорация «Microsoft» также отмечает, что внедрение стороннего кода может быть использовано вредоносными приложениями для изменения настроек браузера, что является одной из причин, по которой разработчики корпорации уже заблокировали возможность вставки кода в веб-браузере «Microsoft Edge».

«Microsoft» даже предоставляет дополнительные инструкции по проверке загрузок сторонних библиотек динамической компоновки «DLL» для персонального приложения электронной почты «Microsoft Outlook», так как они вызывают много функциональных сбоев почтового клиента.

Специалисты корпорации «Microsoft» особо обращают внимание, что обширное внедрение сторонних библиотек DLL и других секций кода является небезопасным процессом. Операционная система «Windows» предоставляет лишь действующую оболочку, нацеленную эффективно организовать память и дисковое пространство при помощи универсальных экземпляров библиотечных модулей, прошедших полную проверку работоспособности. Подключение стороннего кода к системному процессу, который никогда не проектировался, не создавался и не тестировался его разработчиком на предмет совместного применения или создания потока для запуска данного кода, существенно повышает риск возникновения проблем с синхронизацией или ресурсами, которые системой не были предусмотрены, или может усугубить уже существующие проблемы, которые там присутствовали.

Другими словами, внедрение кода представляет собой определенный вид взлома, который несет потенциальную нестабильность для устойчивого функционирования системы. Этот процесс, на сегодняшний день, является обычной частью работы большинства приложений, и постоянно происходит в фоновом режиме на вашем персональном компьютере с установленной операционной системой «Windows». Он содержит элемент опасности, но является допустимо разрешенным уровнем риска.

Шифрование системного диска C с Bitlocker в Windows 10, активация TPM, что делать без TPM? 🤔🔐💻

Как проверить наличие в системе внедренных библиотек «DLL»?

Одним из возможных вариантов проверки наличия сторонних кодов приложений в вашей операционной системе является использование мощной программы «Microsoft Process Explorer». Программа представляет собой расширенную версию стандартного системного приложения «Диспетчер задач», в которой присутствуют дополнительные функции.

«Process Explorer» отображает информацию о том, какие дескрипторы и «DLL-процессы» открыты или загружены. Благодаря своим уникальным возможностям, программа очень полезна для отслеживания и устранения проблем различных версий «DLL», а также помогает получить представление о том, как работают операционная система «Windows» и установленные приложения.

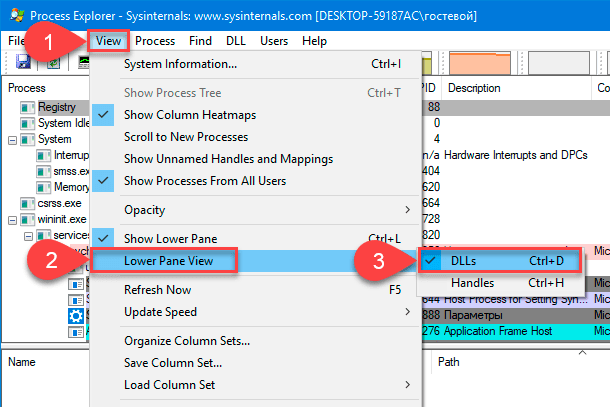

Скачайте официальную версию программы, откройте загруженный архив и запустите версию программы, подходящую для вашего типа операционной системы. В открывшемся окне «Process Explorer» на ленте главного меню нажмите на вкладку «View». В списке доступных действий найдите раздел «Lower Pane View» и откройте вложенное меню, а затем нажмите раздел «DLLs», или вызовите его сразу напрямую, используя совместное сочетание клавиш Ctrl + D.

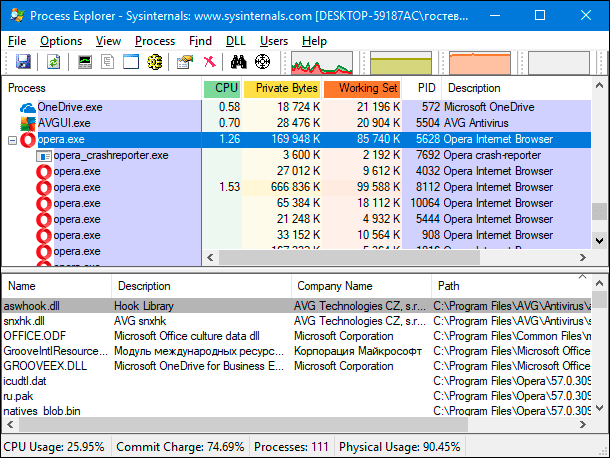

В окне программы будут отображены все «DLL-процессы» и файлы памяти, загруженные в данный момент. Выберите любой процесс в верхней панели программы в соответствующей колонке «Process» и сможете просмотреть, в нижней панели окна, задействованные библиотеки «DLL». Столбец «Company Name» предоставляет полезный способ фильтрации этого списка, используя который пользователи смогут отследить принадлежность, каждой из представленной, библиотеки «DLL».

Например, здесь расположено множество библиотек «DLL», созданных «Microsoft Corporation», поскольку они являются неотъемлемой частью операционной системы «Windows». Также достаточно много «DLL-процессов», созданных той же компанией, что и рассматриваемый нами в качестве примера процесс – «Opera Software», который изображен на рисунке ниже.

Дополнительно в списке можно найти несколько «DLL-файлов», созданных антивирусным приложением «AVG Technologies CZ». Это указывает на то, что программное обеспечение «AVG» для защиты от вредоносных программ в нашей системе внедряет особый код, рассчитанный на обеспечение безопасного функционирования приложения «Opera» в сетевом пространстве.

Однако пользователи не смогут воздействовать на отдельный «DLL-процесс», в случае создания им определенных неполадок, влияющих на производительность или функционирование приложения. Единственное решение, можно полностью удалить программу, встраивающую код в головное приложение для предотвращения дальнейшего развития таких проблем. Например, если при использовании «Opera» регулярно возникает сбой приложения, то вы можете посмотреть, есть ли какие-нибудь программы, внедряющие код в «Opera», и удалить их, чтобы они не вмешивались в системные процессы.

Как происходит внедрение кода?

Процесс внедрения стороннего кода не изменяет базовое приложение на вашем диске. Он лишь ожидает запуска конкретного приложения и вводит дополнительный код в запущенный процесс, чтобы изменить или дополнить его функциональные возможности.

Операционная система «Windows» содержит множество вариантов интерфейсов прикладного программирования («API»), которые можно использовать для внедрения кода, и предлагает набор операций, которые позволяют разработчикам подключаться и манипулировать другими программами. Процесс может присоединиться к главному процессу, выделить память, записать библиотеку динамической компоновки «DLL» или другой код в эту память, а затем дать указание целевому процессу исполнить код. «Windows» не препятствует деятельности процессов, если они не вредят друг другу.

На специализированных форумах и тематических площадках можно получить дополнительную техническую информацию с разъяснениями о том, как внедрять библиотеки «DLL», и ознакомиться с различными видами вставок кода в работающий процесс.

В отдельных случаях изменение кода «DLL» может быть выполнено злоумышленниками в злонамеренных целях на диске или в загрузочном файле при скачивании его с удаленных серверов. Например, подмена базового кода библиотеки «DLL», поставляемого в комплекте с компьютерной игрой, модифицированным файлом для мошенничества, с целью достижения определенного преимущества в игре, или пиратства. Технически это не «внедрение кода». Код не внедряется в работающий процесс, а в данном случае, программа просто загружает подменную библиотеку «DLL» с тем же именем, но другими функциями.

Как исправить ошибку 'Элемент не найден 0x80070490' при обновлении Windows 10, 8 или 7 в 2019🐞

Заключение

Персональные компьютерные устройства широко применяются пользователями. И для решения разнообразных задач доступно множество разнонаправленных приложений. В подавляющем большинстве случаев, приложения используют, разрешенные целевой операционной системой, методы улучшения собственных функциональных возможностей посредством внедрения дополнительного кода.

Часто процессом добавления кода, помимо добросовестных приложений, могут воспользоваться и вредоносные программы для достижения зловредных целей или причинения вреда устройству и данным, хранящимся на нем.

Используя представленный способ просмотра и обнаружения внедренных кодов, пользователи самостоятельно могут, в случае возникновения системных сбоев и нарушений в функционировании устройства или приложений, определить проблемные кода и устранить неполадку.

1. В Windows 7 и более ранних версиях применяется метод инъекции DLL, который позволяет внедрять код в память процесса.

2. В Windows 8 и более поздних версиях применяется метод хукинга API, который позволяет внедрять код в существующие API-вызовы.

3. В Windows 10 разработчики могут использовать также систему Direct Injection, которая позволяет напрямую вносить изменения в существующие процессы.

1. Необычное поведение системы, например, изменение скорости или производительности.

2. Неожиданные ошибки или сбои в работе системы.

3. Появление новых программ или процессов, не связанных с обычной работой системы.

4. Неожиданные сообщения об ошибках или предупреждениях.

5. Нарушение установленных правил безопасности.

6. Нарушения доступа, например, появление новых учетных записей.

7. Изменения существующих файлов, например, удаление, изменение, замена.

8. Запуск скрытых программ, скриптов или служб.

9. Появление новых соединений, трафика, удаленных соединений.

10. Изменения IP-адресов, DNS-конфигураций, устройств связи.

1. Использовать фаервол и антивирусные программы для защиты от вирусов и других вредоносных программ.

2. Ограничить доступ к системе только уполномоченным пользователям.

3. Обновлять систему и устанавливать новые безопасности патчи.

4. Использовать систему мониторинга сети, чтобы отслеживать подозрительную активность.

5. Использовать систему управления доступом, чтобы ограничить доступ к ценным ресурсам.

6. Использовать средства шифрования, чтобы защитить данные.

7. Использовать сканеры уязвимостей, чтобы обнаруживать уязвимости.